Как просканировать большую сеть

Если диапазон внешних IP-адресов около 10 тысяч единиц или меньше, nmap прекрасно справляется со своей работой в случае со всеми вышеперечисленными нуждами. Однако в больших компаниях, владеющих сотнями тысяч IP-адресов, задача определения «живых» хостов за разумное время (например, в течение нескольких часов) усложняется.

Автор: Jeff McJunkin

Часто при выполнении пентестов клиент просит меня просканировать внешнюю сеть (надеюсь, что ваши клиенты хорошо осведомлены о рисках, и помимо сканирования внешней сети дадут вам доступ во внутреннюю сеть, но эта тема отдельной статьи). В случае с небольшими организациями я в основном использую nmap на всех этапах сканирования. Когда речь заходит о больших сетях, попробуем вначале разделить процедуру сканирования на отдельные этапы:

У nmap возникают сложности с большим диапазоном адресов, поскольку эта утилита работает по принципу синхронного сканнера, отслеживает запросы на соединение и ожидает ответа. Если на TCP-запрос на соединение (SYN) не приходит ответа, время ожидания истекает, и nmap присваивает службе статус filtered (находится под фильтром). Nmap параллельно запускает несколько пробных запросов, однако службы со статусом filtered (и неактивные IP-адреса) сильно замедляют общий процесс.

Помимо утилит, работающих с использованием синхронизации, одной из которых является nmap, существует несколько асинхронных сканеров, которые не отслеживают соединения: scanrand, ZMap и мой любимый masscan.

Я предпочитаю пользоваться masscan по нескольким причинам. Первая, и самая главная причина заключается в том, что синтаксис masscan во многом схож с nmap. Во-вторых, masscan является одним из самых быстрых даже среди асинхронных сканеров. При наличии правильных сетевых интерфейсов и драйверов эффективность этого сканера ограничивается шириной вашего канала. При использовании двух 10 гигабитных Ethernet-адаптеров, выпускаемых Intel, можно просканировать весь диапазон IPv4-адресов за шесть минут, когда ежесекундно будут передаваться 10 миллионов пакетов.

Вначале рассмотрим базовый синтаксис masscan в применении к сканированию TCP-портов в большом диапазоне сети (например, 16 миллионов IPv4-адресов, используемых Apple).

Скорость сканирования

Сканирование сети

Как же мы можем определить, что на определенном IPv4-адресе есть рабочие TCP-службы? Самый простой способ – просканировать 65536 портов (от 0 до 65535). Однако в больших сетях этот метод будет отнимать слишком много времени даже на больших скоростях. Я обычно выбираю 100 или 1000 наиболее популярных портов по версии nmap. Если IP-адрес отвечает на любой SYN-пакет (в ответ посылается либо RST, что свидетельствует о закрытом порте/соединении, или SYN-ACK, что свидетельствует об открытом порте/соединении), то мы сохраняем этот IP-адрес в отдельный список для последующего анализа при помощи nmap или, например, сканера уязвимостей Nessus.

Воспользуемся небольшим трюком для получения списка наиболее популярных портов. Мы будем сканировать нашу собственную систему и выводить на экран перечень портов в XML-формате. В XML-формате отображаются параметры, используемые при сканировании, и, что более важно, выводится перечень портов в удобочитаемой форме. Я выбрал первые 100 портов, но вы можете легко поменять это значение (например, вывести первые 10 или 1000 портов).

Далее используем полученный список как значения параметра –p при сканировании целевого диапазона. В качестве примера все также используем сеть компании Apple. Скорость 100000 пакетов в секунду эквивалентна трафику 32 мегабит в секунду.

# Masscan 1.0.3 scan initiated Thu Jul 20 22:24:40 2017

# Ports scanned: TCP(1;7-7,) UDP(0;) SCTP(0;) PROTOCOLS(0;)

Host: 17.179.241.56 () Ports: 443/open/tcp////

Host: 17.253.84.72 () Ports: 179/open/tcp////

Host: 17.188.161.148 () Ports: 8081/open/tcp////

Host: 17.188.161.212 () Ports: 8081/open/tcp////

Поскольку нам нужны только IP-адреса, мы будем использовать утилиту egrep для поиска строк, начинающихся с «Host: » и далее обрабатывать полученные данные при помощи утилиты cut для выемки второго поля. Мы также будем сортировать список при помощи утилиты sort и удалять дубликаты при помощи uniq.

Таким образом, наш список стал значительно меньше, и далее мы можем применить nmap для более детального анализа:

Теперь, на базе файла, сгенерированного masscan, сканер nmap сможет выполнить свою работу намного быстрее.

Напишите в комментариях, помог ли вам мой метод в работе. В целом мне нравится nmap, но иногда ресурсоемкие задачи лучше выполнять более специализированными утилитами.

Спасибо за внимание.

8 лучших инструментов сканеров IP для управления сетью

Одной из сложных задач для сетевых администраторов является управление IP-адресомами.

Она становится сложной, когда вы работаете в крупной организации, где подключены сотни сетей.

Управление IP-адресами в электронной таблице не причудливо.

Это становится беспорядочным, когда у вас тысячи IP.

Благодаря следующим инструментам, которые помогут вам сканировать IP-адрес, порт, управлять IP-адресом и многое другое, это станет проще.

1 Free IP Scanner

Легкий автономный IP-сканер способен сканировать сотни компьютеров за секунду.

Он работает на ОС Windows и питается от технологии многопоточного сканирования.

Этот инструмент способен отображать информацию NetBIOS, такую как имя хоста, рабочую группу и т. д.

У вас есть возможность экспортировать результаты в файл.

2 IP Address Manager

Передовой IP-менеджер от SolarWinds упакован множеством функций.

Управление DHCP, DNS и IP с помощью программного обеспечения SolarWinds очень просто.

Некоторые из функций:

Он предлагает API, который упрощает интеграцию с сторонним программным обеспечением.

Вы можете начать его с БЕСПЛАТНОЙ пробной версии, чтобы узнать, соответствует ли вам ваше требование.

3 Angry IP Scanner

Один из известных IP-сканеров с более чем 23 миллионами загрузок позволяет сканировать локальный и интернет-IP-адрес.

Angry IP-сканер – это программное обеспечение с открытым исходным кодом, которое работает на Windows, MAC и Linux.

Твой Сетевичок

Все о локальных сетях и сетевом оборудовании

Как узнать полный список ip адресов в сети: сканирование сети на ip адреса

Недавно мне предстояло решить интересную задачу, а именно узнать все ip адреса оборудования в локальной сети. Вроде, задачка ординарная, но решить ее можно было разными способами. Хотелось бы рассмотреть в рамках данной статьи некоторые из них.

Как вывести список ip адресов в сети?

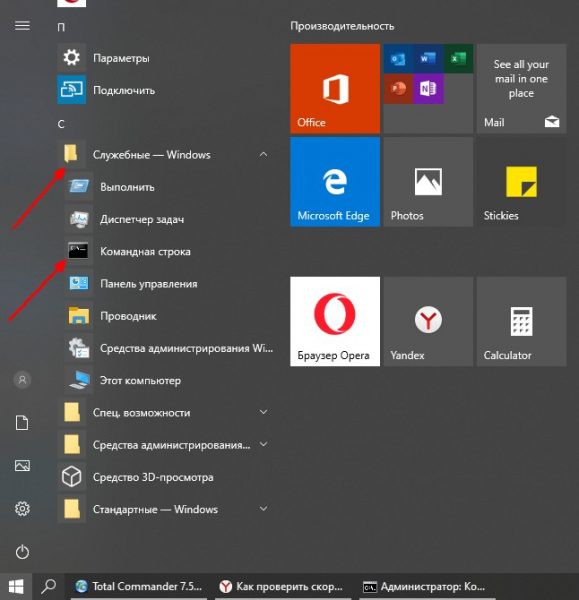

Первый способ узнать все ip адреса в локальной сети — это работа через командную строку.

Для этого мы нажимаем на кнопку пуска, в поисковом запросе пишем «cmd» и нажимаем клавишу «Enter».

Введите данную команду в терминал как показано на следующем рисунке:

Команда «arp» нам дает не только возможность определить ip оборудования, но и так же показывает mac адреса этого оборудования, что так же может быть нам интересно.

Итак, после того как вы ввели команду и нажали «Enter» перед вами откроется весь список ip адресов оборудования в локальной сети.

Если же вас интересует всего лишь ip адрес только вашего компьютера, то нужно ввести в терминал команду «Ipconfig»- тогда вы увидите все данные по вашему компьютеру.

Однако такое команды определяют все Ip в локальной сети далеко не всегда. И в таком случае потребуется программа для поиска ip адресов в сети «Advanced IP Scanner» — это сетевой сканер. Скачать ее можно на просторах интернета, а я в свою очередь расскажу, как с ней работать.

Сканирование сети на ip адреса

После установки программы мы щелкаем по значку «Advanced IP Scanner».

В результате запуска мы видим, как откроется рабочее окно программы.

Далее все просто: нажимаем на кнопку «IP» (определяет подсеть этого компьютера), после чего нажимаем на кнопку «Сканировать» и через несколько минут видим результат.

Как видите, сканирование нам показало не только IP оборудования, но также имя производителя и mac адреса — то есть полную информацию о сети.

Но не всегда у нас бывает доступ к компьютерам локальной сети: в таком случае приходится пользоваться смартфоном, в моем случае это смартфон на базе андроид. Скачиваем программу сетевого сканера (например, у меня Network IP scanner). И после запуска нажимаем кнопку сканирования сети: как правило, через несколько минут видим результат сканирования сети на ip адреса.

Все методы и способы анализа локальной сети: сканирование скорости, IP-адресов и трафика

Отлаженная домашняя или корпоративная сеть может начать сбоить: проблемы с передачей файлов, общие тормоза сети, конфликтность адресов и т. д. В таких случаях необходимы программный анализ и исправление неполадок. Но сначала необходимо провести сканирование локальной сети, состоящее из нескольких этапов.

Что такое анализ локальной сети

Комплекс мер по изучению параметров соединения между компьютерами в домашней или корпоративной сети называется анализом локальной сети (АЛС). Процесс включает в себя:

Эта процедура может обнаружить вредоносное программное обеспечение и изолировать его распространение на всю сеть. Поэтому АЛС стоит проводить даже в профилактических целях.

Как провести сканирование скорости

Первый параметр, который стоит просмотреть на предмет ошибок, — это скорость передачи данных. Если при обмене пакетами информации в ЛС происходят сбои, замедления потери команд, то налицо нарушение протоколов или конфликт адресов. В таких случаях стоит начинать искать неполадку. Просмотреть информацию о скорости передачи данных можно через «Командную строку» или стороннее ПО.

С помощью «Командной строки»

Терминал «Командной строки» — уникальный инструмент для управления компьютером и вывода необходимой информации пользователю. Консоль также может помочь с АЛС, в частности вывести отчёт о скорости доступа в ЛС:

Через меню «Пуск» открываем консоль «Командной строки»

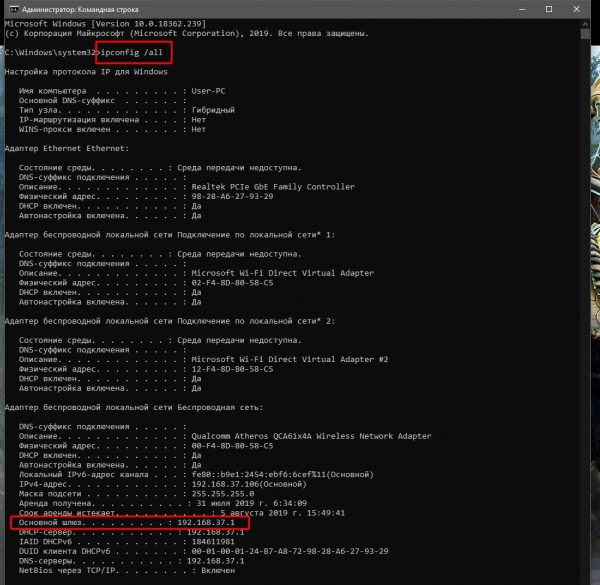

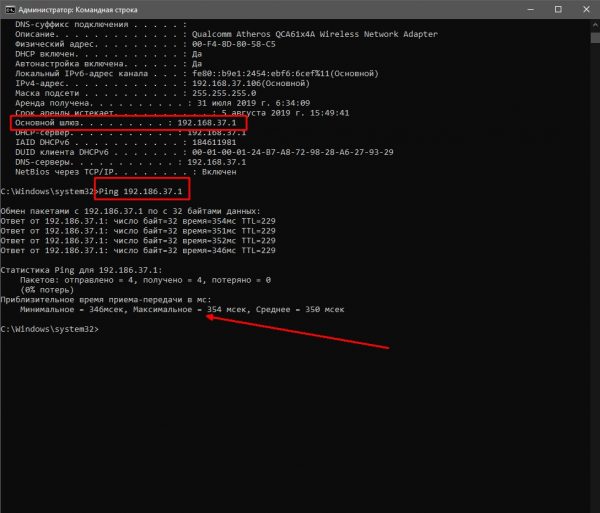

Прописываем команду ipconfig /all и находим основной шлюз компьютера

Через команду Ping основного шлюза узнаём скорость обмена данных с роутером

Если максимальное значение будет больше 1500 мсек даже в беспроводной сети, имеет смысл провести анализ трафика, а также проверить каждый компьютер на наличие вредоносного ПО антивирусными программами.

С помощью сторонних программ

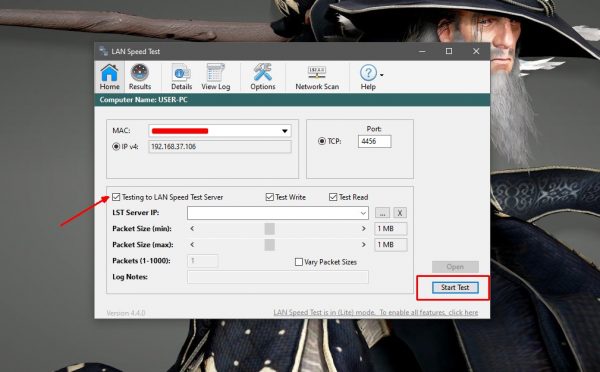

Не только с помощью «Командной строки» можно узнать скорость внутри ЛС. Существуют дополнительные инструменты в виде сторонних программ. По интернету их гуляет огромное количество и большинство схожи между собой как по интерфейсу, так и по выводимым данным. Одной из таких утилит является LAN Speed Test. Утилита на должном уровне справляется с анализом скорости, имеет простой и понятный интерфейс.

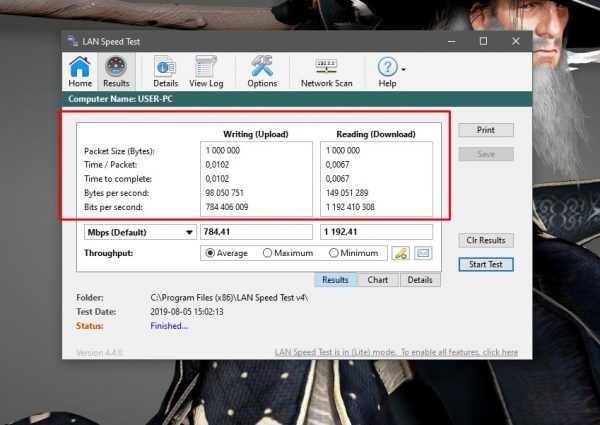

В интерфейсе программы LAN Speed Test нажимаем кнопку Start Test

Данные о скорости в сети выводятся в виде таблицы

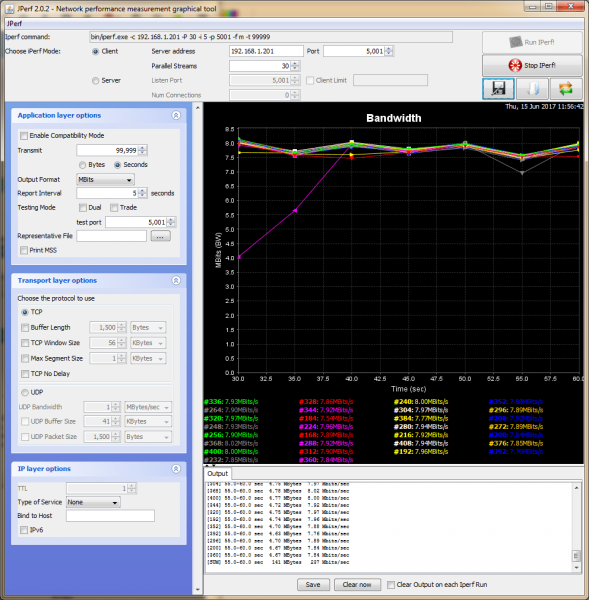

Также для анализа можно использовать другие утилиты, к примеру, Iperf или LAN Bench.

Первая весьма полезная для домашней и небольшой корпоративной сети. Приложение можно установить на все машины и следить за пингом. Оно весьма полезно, так как может производить мониторинг и вести записи продолжительное время.

Iperf — это программа для слежки за пингом и выявления небольших неполадок в ЛС

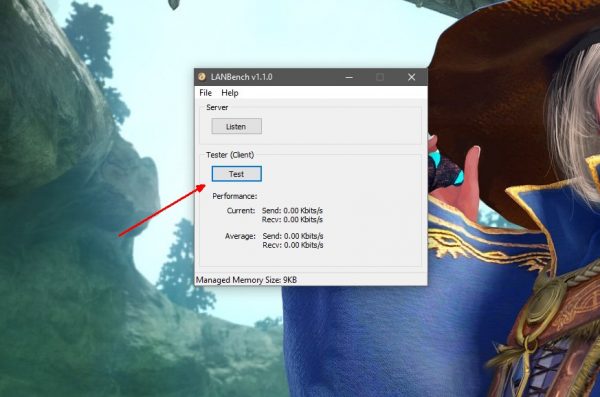

LAN Bench — это минималистическая утилита, похожая на LAN Speed Test. Ею очень легко мониторить скорость и пинг в сети, достаточно открыть интерфейс и нажать кнопку Test. Ниже сразу начнут появляться результаты.

LAN Bench — это простейшая утилита для оценки скорости ЛС

Как посмотреть список IP-адресов, подключённых к ЛС

Иногда возникает необходимость узнать информацию о подключённых к сети устройствах. В основном это касается беспроводных маршрутизаторов, к которым можно подключиться незаметно и «воровать» трафик. Посмотреть список устройств можно сторонними ПО и штатными средствами (веб-админкой маршрутизатора).

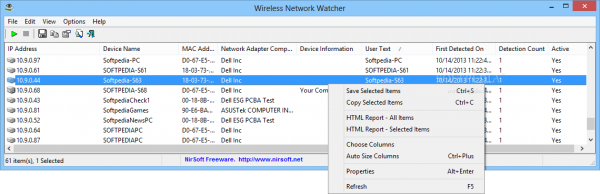

С первым всё довольно просто: существует простейшая утилита под названием Wireless Network Watcher. Она, как IP-сканер локальной сети, прекрасно справляется с анализом адресатов сети и выводит на экран всю доступную информацию о них.

Через программу Wireless Network Watcher можно увидеть список всех подключённых к сети устройств

Однако у программы есть два минуса:

Для просмотра информации о подключённых устройствах через веб-админку маршрутизатора необходимо сначала её открыть:

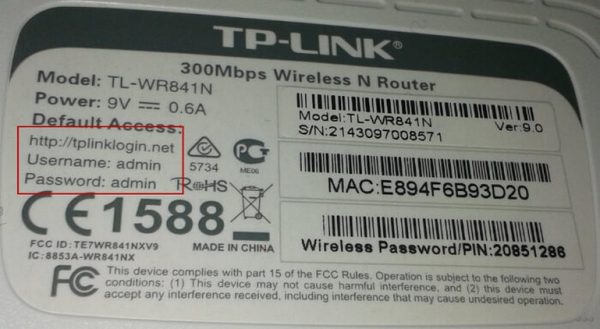

На тыльной стороне роутера знакомимся с реквизитами для входа

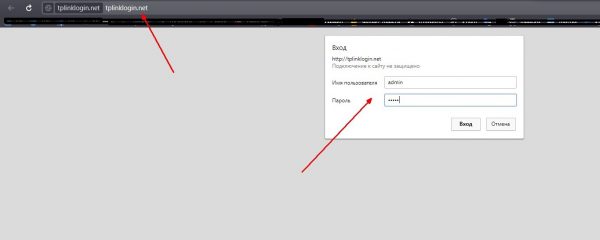

Через браузер открываем панель управления маршрутизатором

Находим пункт «Статистика беспроводного режима» и знакомимся со всеми подключёнными устройствами

Программы, помогающие провести анализ трафика

Анализ трафика — это сложный процесс, который должен быть известен любому профессионалу в IT-индустрии, сисадмину и другим специалистам в области. Процедура оценки передачи пакетов больше похожа на искусство, чем на элемент технического управления. Одних данных от специальных программ и инструментов тут недостаточно, необходима ещё интуиция и опыт человека. Утилиты в этом вопросе лишь инструмент, что показывает данные, остальное должен делать уже ваш мозг.

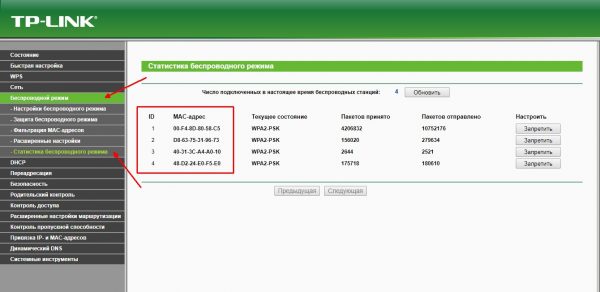

Wireshark

Wireshark — это новый игрок на рынке сетевого анализа трафика. Программа имеет довольно простой интерфейс, понятное диалоговое окно с выводом данных, а также множество параметров для настройки. Кроме того, приложение охватывает полный спектр данных сетевого трафика, потому является унитарным инструментом для анализа без необходимости добавлять в функционал программы лишние утилиты.

Wireshark имеет открытый код и распространяется бесплатно, поэтому захватывает аудиторию в геометрической прогрессии.

Возможно, приложению не хватает визуализации в плане диаграмм и таблиц, но минусом это назвать сложно, так как можно не отвлекаться на просмотр картинок и напрямую знакомиться с важными данными.

Wireshark — это программа с открытым кодом для анализа трафика ЛС

Видео: обзор программы Wireshark

Kismet

Kismet — это отличный инструмент для поиска и отладки проблем в ЛС. Его специфика заключается в том, что программа может работать даже с беспроводными сетями, анализировать их, искать устройства, которые настроены неправильно, и многое другое.

Программа также распространяется бесплатно и имеет открытый код, но сложный в понимании интерфейс немного отталкивает новичков в области анализа трафика. Однако подобный инструмент всё больше становится актуальным из-за постепенного отказа от проводных соединений. Поэтому чем раньше начнёшь осваивать Kismet, тем скорее получишь от этого пользу.

Kismet — это специальный инструмент для анализа трафика с возможностью вывода информации о беспроводной сети

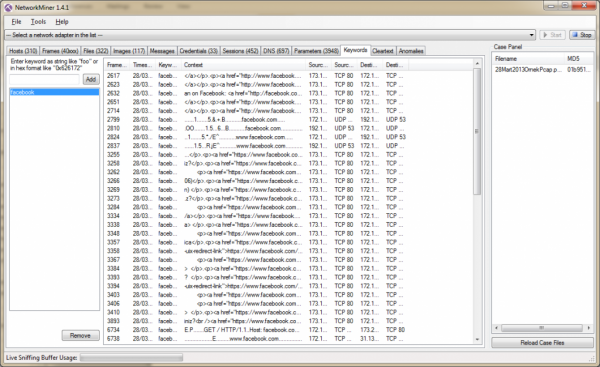

NetworkMiner

NetworkMiner — это продвинутое программное решение для поиска проблем в сети через анализ трафика. В отличие от других приложений, NetworkMiner анализирует не сам трафик, а адреса, с которых были отправлены пакеты данных. Поэтому и упрощается процедура поиска проблемного узла. Инструмент нужен не столько для общей диагностики, сколько для устранения конфликтных ситуаций.

Программа разработана только для Windows, что является небольшим минусом. Интерфейс также желает лучшего в плане восприятия данных.

NetworkMiner — это инструмент для Windows, который помогает находить конфликты и неточности в ЛС

Провести полный анализ сети можно как штатными, так и сторонними способами. А полученные данные помогут исправить возможные неполадки, недочёты и конфликты.

Обнаружение сетевых устройств

Сканирование сети с построением списка устройств и их свойств, таких как перечень сетевых интерфейсов, с последующим снятием данных в системах мониторинга, если не вникать в происходящее, может показаться особой, компьютерной, магией. Как же это работает — под катом.

Disclaimer

Автор не имеет профильного образования, связанного с администрированием сетей, поэтому наверняка имеются неточности и упомянуто не всё, что можно.

Обнаружение

Для обнаружения устройства, т.е. определения есть ли на выбранном ip-адресе что-либо, можно применить следующие методы:

Данные доступны по SNMP и telnet, и могут быть использованы при построении физической карты сети.

Сбор сведений

После того, как устройство обнаружено, можно переходить к сбору сведений о нем.

Используя ARP протокол, по ip можно получить MAC-адрес, а по нему вероятного производителя (часть оборудования допускает смену адреса, так что метод не очень надежен). Далее можно воспользоваться утилитой nmap, которая сканируя открытые порты, сверяется со своей базой отпечатков и делает предположение об используемой операционной системе, её версии и типе устройства.

Чтобы получить более подробные сведения по устройству потребуется один из следующих способов:

Для работы с SNMP можно использовать пакет утилит Net-SNMP. Чтобы получить, к примеру, описание устройства, надо указать версию протокола, пароль на чтение (community read, по умолчанию public) и адрес, в нотации SNMP называемый OID (object identificator) и состоящий из чисел и точек. Все адреса устройства можно представить в виде дерева, где адреса отсортированы в лексикографическом порядке. Протокол позволяет запросить текущее значение по адресу, а также адреса следующие за текущим.

Стандартный набор адресов весьма ограничен и содержит описание устройства, контакты, расположение и время работы (uptime). Остальные адреса зависят от производителя устройства и могут быть получены сканированием, например, утилитой snmpwalk. К счастью, Linux и Windows имеют типовые адреса для сетевых интерфейсов и загруженности процессоров/памяти, поэтому для них лишь знать (или уметь определить) используемую операционную систему.

Данные можно запрашивать, разумеется, только с Windows машин.

Также имеется консольная утилита wmic и ее Linux-порт

Как это работает на примере Zabbix

Как известно Zabbix может самостоятельно обнаруживать новые устройства в сети и автоматически опрашивать некоторые их параметры. Называется это — Low Level Discovery.

Обнаружение устройств задается правилами сетевого обнаружения, которые комбинируют перечисленные ранее методы обнаружения, определяют доступно ли устройство и какой шаблон к нему применить (обычно исследуется описание устройства). Шаблон содержит список свойств, которые можно получить с устройства, а также правила для обнаружения и создания новых, выполняемые по таймеру.