Как проверить, воруют ли мой Wi-Fi: поиск воров и защита сети

Скорость интернета напрямую зависит от количества работающих в нем устройств. Если она падает, велика вероятность, что львиную часть скорости забирает трафик через другие подключенные в локальную сеть девайсы.

Это могут быть как поставленные на зарядку смартфоны, обновляющие приложения через Play Market, так и устройства, несанкционированно подключенные по Wi-Fi в локальную сеть. Как узнать в этом случае, почему упала скорость интернета и воруют ли мой Вай-Фай?

Внешний осмотр

При использовании роутера проверьте индикацию на корпусе. Если с этим проблем не обнаружено (индикация горит/мигает зеленым), отключите все устройства от беспроводной сети.

Для наглядности можно отключить сетевое подключение по кабелю. Через минуту проверьте, как ведет себя индикация сигнала. Если горит, Wi-Fi активен, но не используется.

Рекомендуется выключить и включить роутер. В жаркую пору года или в отопительный сезон может наблюдаться понижение скорости Wi-Fi из-за перегревания маршрутизатора.

Если мигает, значит какое-либо устройство прогоняет трафик по Wi-Fi. Выявить это устройство можно через программы, командную строку компьютера, подключенного к роутеру, или в личном кабинете маршрутизатора.

Личный кабинет

Подключившись к роутеру по Ethernet-кабелю, зайдите в админку. Доступ можно получить, введя в адресную строку адрес 192.168.0.1 или 192.168.1.1 по логину и паролю admin/admin (установлен по умолчанию).

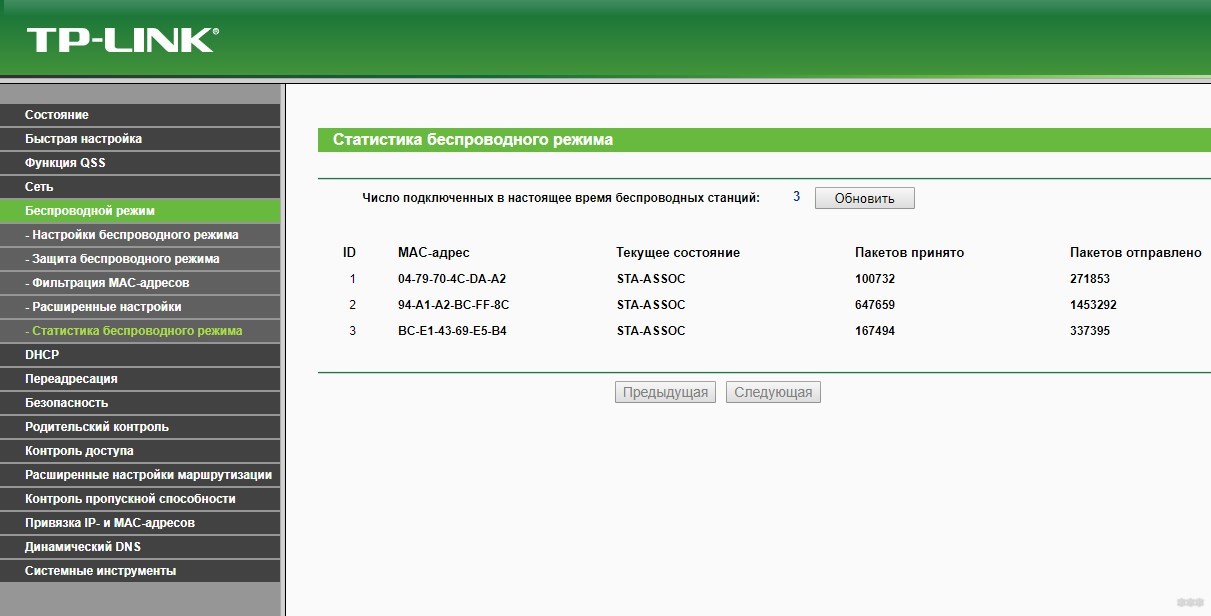

Перейдите в раздел «Беспроводной режим» – «Статистика беспроводного режима».

Если к роутеру подключены устройства, их MAC-адрес, состояние и количество трафика будут указаны в статистике. Если этой информации вам недостаточно, чтобы опознать подключившихся, можно воспользоваться приложениями для компьютера или смартфона.

Программы

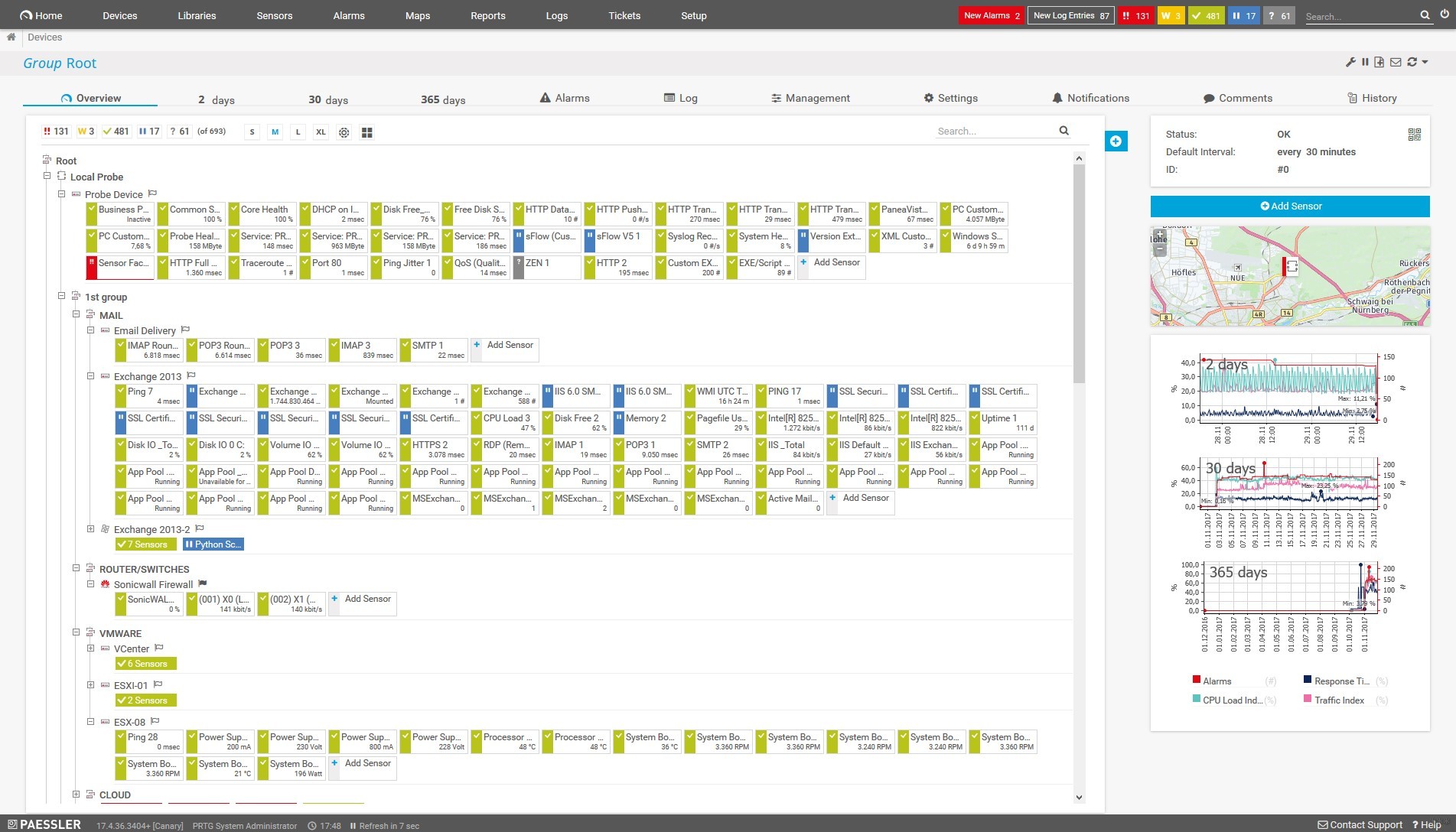

С помощью программ-детекторов можно узнать еще больше информации, чем предоставляет личный кабинет роутера.

Смартфон

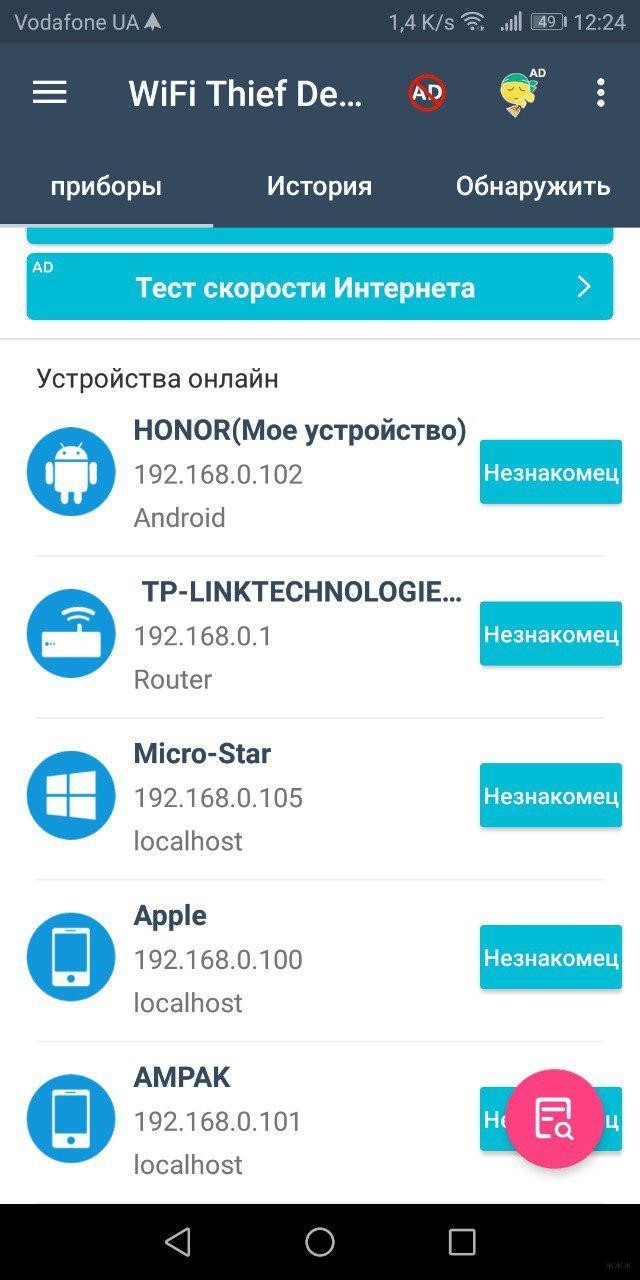

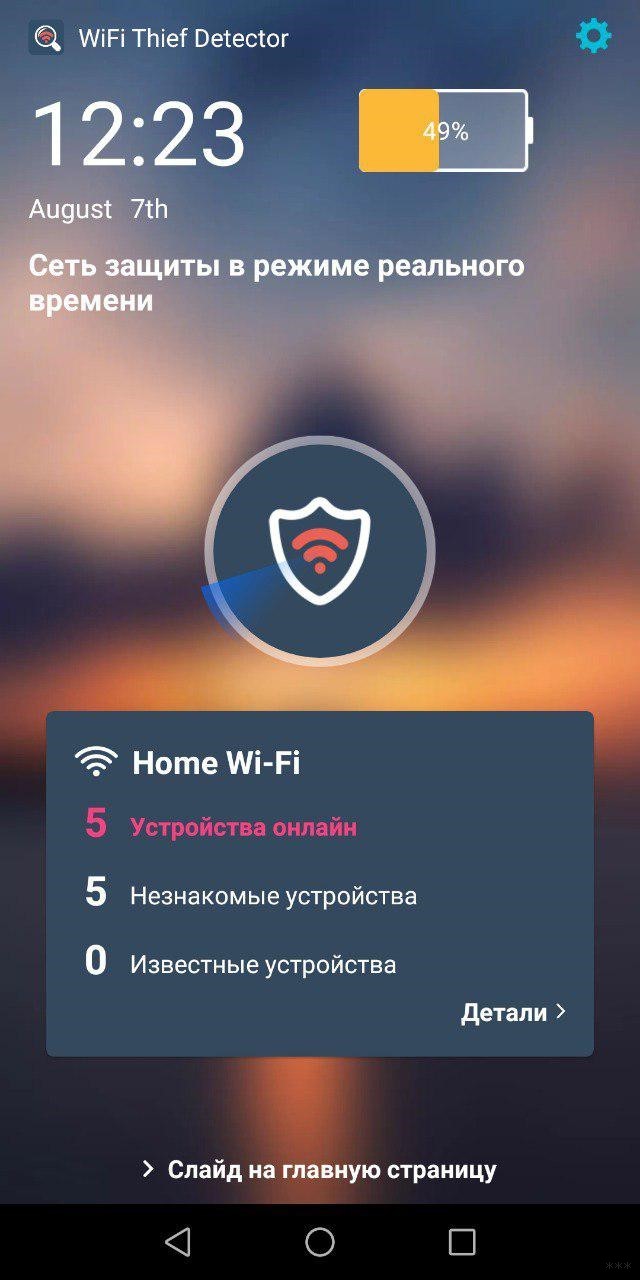

Неплохое приложение WiFi детектор вора позволяет контролировать домашнюю сеть на предмет подключенных устройств. С его помощью можно узнать, кто ворует Wi-Fi, а точнее:

Похожих приложений довольно много. Все бесплатные, но с просмотром рекламных объявлений:

Компьютер

Функции программы настолько обширны, что для каждого устройства можно узнать даже протоколы трафика, определив, что это: электронная почта, торрент, передача файлов или веб-серфинг. Подойдет для домашнего использования и даже офиса со средним размером подключенных устройств.

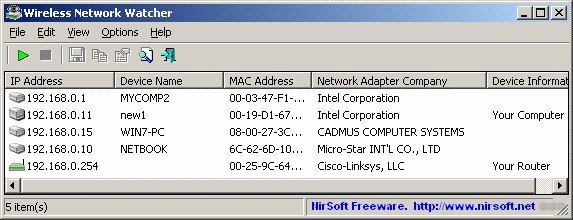

Как проверить, воруют ли Вай-Фай, и кто это делает? Запускаете утилиту и просматриваете список клиентов: IP, имя, физический адрес, адаптер, доступная информация.

Еще одна программа, которая покажет, кто подключился к вашей сети, описывается в следующем видео:

Командная строка

Если заморачиваться с программами желания нет и смотреть периодически собственную сеть не намерены, то проверить подключенные девайсы можно через командную строку:

Как защитить свой Wi-Fi от кражи?

Все настройки выполняются в личном кабинете роутера. Для защиты рекомендуется:

Можно обеспечить практически 100% защиту от несанкционированного доступа к Wi-Fi с помощью привязки Mac-адресов подключенных устройств. Проверка подключения будет проводится по физическому адресу устройства, и, если он не совпадает с теми, что в белом списке роутера, подключиться к Wi-Fi сети невозможно.

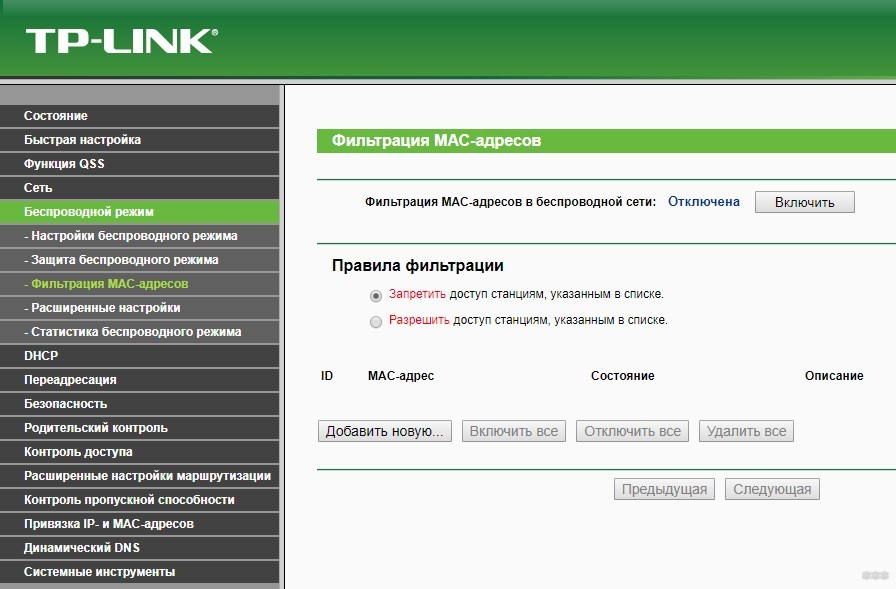

Также можно пойти от обратного и добавить в черный список Mac-адрес «вора». Все это делается в разделе «Беспроводной режим» – «Фильтрация Mac-адресов».

Возможные способы проверить, кто подключился к беспроводной сети, описаны в следующем видео:

Заключение

Узнать о том, воруют ли соседи Вай-Фай, можно множеством способов: программы, сведения в админке маршрутизатора и т. д. Самый простой – зайти в личный кабинет маршрутизатора и выявить «воровское» устройство.

Чтобы защититься от последующих атак, следует:

В крайнем случае, можно заблокировать устройство по физическому адресу, и больше к этой точке оно подключиться не сможет.

Как выявить атаку-DDoS на сервер и остановить ее

Продолжим изучать DDoS-атаки. Определенная атака типа «отказ в обслуживании» (DDoS) может произойти с кем угодно и когда угодно. Если вы владелец веб-сайт, который работает на выделенном веб-сервере, важно понять, что такое DDoS-атака, правильно ее идентифицировать и что необходимо предпринять, чтобы остановить и предотвратить ее.

Что такое DDoS-атака?

Во время нормальной работы веб-сервер предоставляет вашу веб-страницу посетителям следующим образом:

— Человек вводит ваш URL в свой веб-браузер.

— Веб-браузер отправляет HTTP-запрос к URL-адресу веб-сайта.

— DNS-серверы вашего провайдера преобразуют URL-адрес в правильный IP-адрес веб-сервера.

— HTTP-запрос направляется через Интернет на веб-сервер.

— Веб-сервер использует страницу, запрошенную в URL, чтобы найти правильный файл HTML.

— Веб-сервер отвечает всем содержимым этого HTML-файла.

— Браузер пользователя получает файл HTML и отображает страницу для пользователя.

Большинство веб-серверов имеют процессор и сетевое оборудование для обработки среднего ожидаемого трафика в день. Для некоторых веб-сайтов это может быть до ста тысяч или даже миллионов посетителей за один день.

Однако хакер, надеющийся атаковать ваш сайт с помощью DDoS-атаки, использует ботнет из миллионов компьютеров со всего мира, чтобы отправлять тысячи HTTP-запросов в секунду на ваш веб-сервер.

Поскольку ваш веб-сервер не был рассчитан на такой объем трафика, веб-сервер будет отвечать на ваши обычные посетители сайта с сообщением об ошибке «Сервис недоступен». Это также известно как ошибка HTTP 503.

В редких случаях, когда ваш сайт работает на очень маленьком веб-сервере с небольшим количеством доступных ресурсов, сам сервер фактически зависнет.

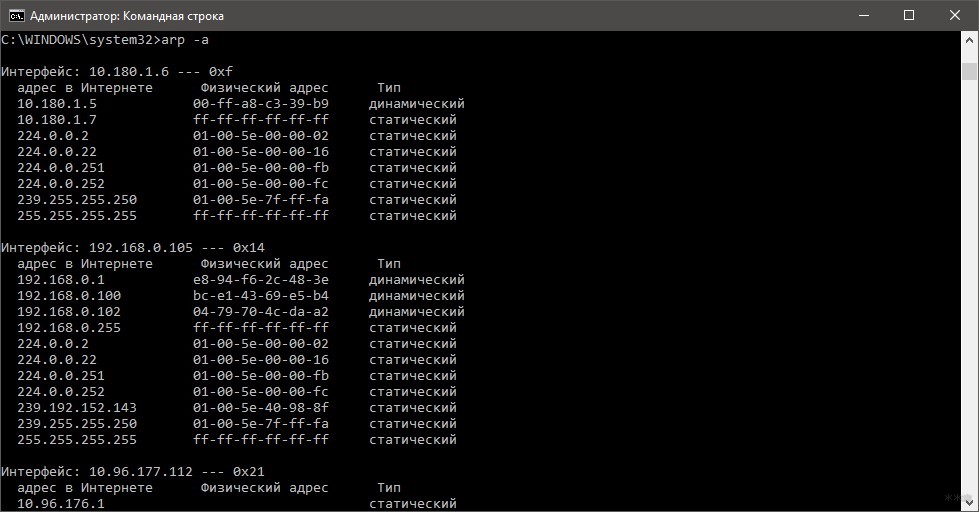

Как определить DDoS-атаку?

Как вы узнаете, что ваш сайт только что вышел из строя из-за DDoS-атаки? Есть несколько симптомов, которые являются мертвой раздачей.

Обычно ошибка 503 HTTP, описанная выше, является четким указанием. Однако еще одним признаком DDoS-атаки является очень сильный скачок пропускной способности.

Вы можете просмотреть это, войдя в свою учетную запись с веб-хостинга и открыв Cpanel. Прокрутите страницу вниз до раздела «Журналы» и выберите «Пропускная способность».

Нормальная диаграмма пропускной способности за последние 24 часа должна показывать относительно постоянную линию, за исключением нескольких небольших пиков.

Однако недавний непропорциональный всплеск пропускной способности, который остается высоким в течение часа и более, является четким свидетельством того, что вы столкнулись с DDoS-атакой на ваш веб-сервер.

Если вы считаете, что обнаружили DDoS-атаку в процессе, важно действовать быстро. Эти атаки потребляют большую пропускную способность сети, и если вы заплатили за хостинг-провайдера, это означает, что их сервер данных будет испытывать такой же скачок пропускной способности. Это может оказать негативное влияние и на других их клиентов.

Как остановить DDoS-атаку

Вы ничего не можете сделать сами, если столкнетесь с DDoS-атакой. Но, позвонив провайдеру веб-хостинга, они могут немедленно заблокировать все входящие HTTP-запросы, направленные на ваш веб-сервер.

Это мгновенно снижает нагрузку на ваш веб-сервер, так что сам сервер не падает. Это также предотвращает негативное влияние атаки на других клиентов хостинг-провайдера.

Хорошей новостью является то, что атака будет прекращена. Плохая новость заключается в том, что, блокируя весь трафик на ваш веб-сервер до завершения атаки, человек, который хотел закрыть ваш сайт, по сути выиграл.

Как победить DDoS-атаку

Если вы выполняете критически важную онлайн-операцию, такую Икак крупный бизнес, и хотите, чтобы ваш сайт был защищен от DDoS-атак, это возможно, но это не дешево. Службы защиты от DDoS работают, создавая своего рода ботнет-счетчик, который больше ботнета, выполняющего DDoS-атаку. Это создает распределенный ответ на входящие HTTP-запросы, даже если таких запросов сотни тысяч или миллионы.

С этими услугами взимается ежемесячная плата за обслуживание. Но если вы окажетесь частой жертвой DDoS-атак, эти службы защиты от DDoS вполне могут стоить своих затрат. DDoS-атаки могут быть в лучшем случае незначительным неудобством, которое приводит к простоям на несколько часов. В худшем случае это может стоить вам значительного количества потерянного онлайн-трафика, не говоря уже о падении клиентов, которые доверяют вашему сайту.

Кто еще пользуется вашим интернетом? Вычисляем тайных гостей сети

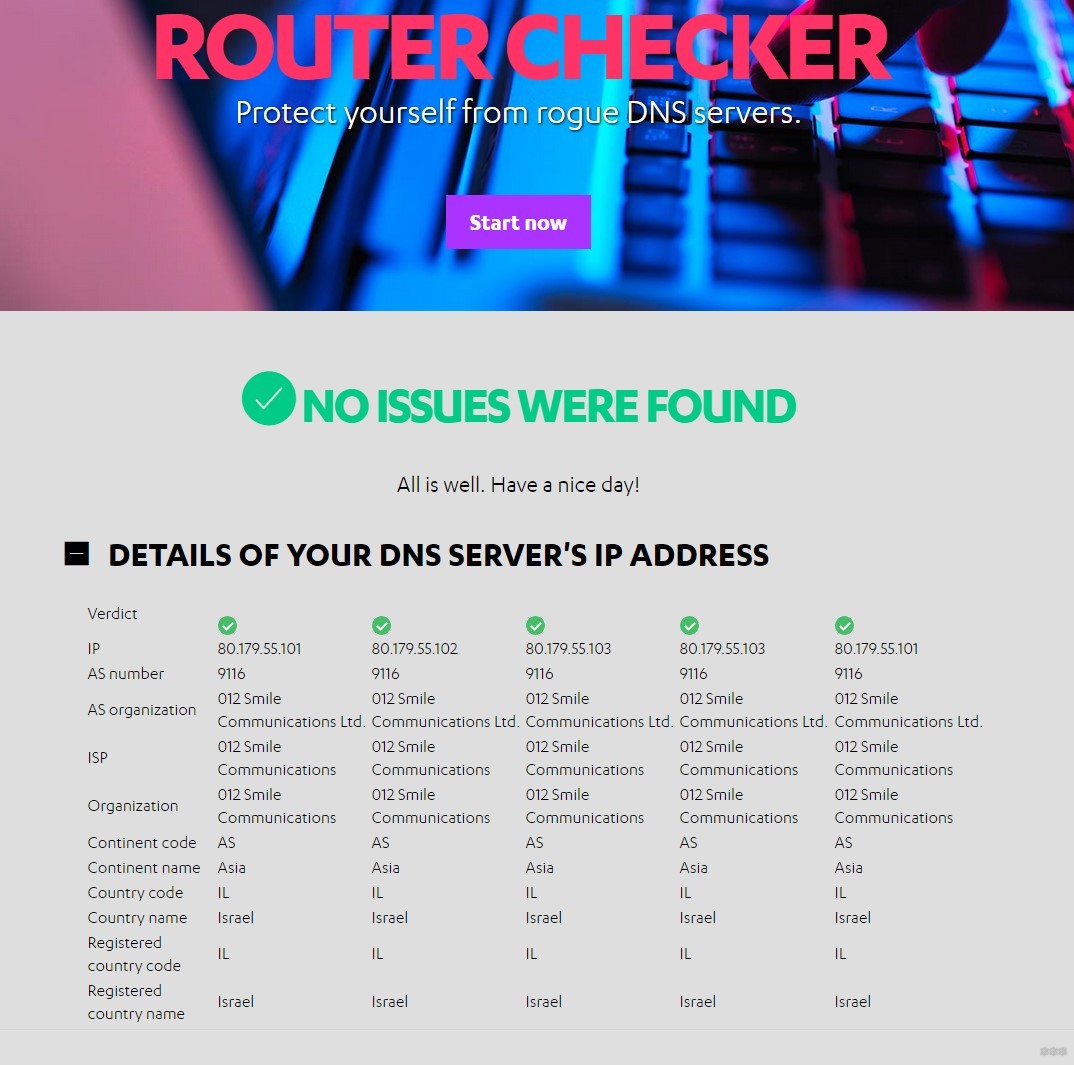

Вы уверены, что к вашему Wi-Fi подключены только знакомые устройства? Сеть очень легко взломать и подключиться к чужому роутеру тайком. Мы поможем найти сторонние устройства и узнать, кто зарегистрирован в вашей сети.

Интернет постоянно тормозит? Возможно, ваш Wi-Fi используете не только вы. Вычислить сторонние устройства и узнать, кто выходит в интернет через ваш роутер, поможет сетевой сканер.

Сканируем сеть с помощью Dipiscan

Представьте себе: вы собираетесь посмотреть новый фильм на своем любимом потоковом сервисе и замечаете, что скорости интернета не хватает для 4K или Full HD, а видео ужасно тормозит. Возможно, кто-то в вашей домашней сети начал крупную загрузку. Если вы знаете «злоумышленника», это не проблема, но что делать, когда на горизонте нет других пользователей, а к интернету подключены только вы? Скорее всего, в вашей сети появилось стороннее устройство.

Чтобы защитить себя от таких неприятных сюрпризов, используйте сетевой сканер, который проверит вашу домашнюю сеть и покажет, какие устройства в ней зарегистрированы. Например, Dipiscan — простой в управлении и бесплатный инструмент, который идеально подойдет даже неопытным пользователям.

Как пользоваться Dipiscan

Альтернативные решения

Dipiscan — это проверенная временем программа, но ее интерфейс может показаться кому-то устаревшим. На самом деле, существует много альтернативных решений. Например, WiFi Guard от Softperfect, утилита Who`s On My WiFi или NetBScanner. Делитесь в комментариях своим опытом использования такого рода софта.

CHIP: проверьте вашу сеть, даже если интернет не тормозит

Вы спрашивали себя, не использует ли сосед или один из его друзей вашу сеть для выхода в интернет? Не думайте, что это невозможно — при желании можно взломать любой роутер. Анализ домашней сети не займет много времени, но позволит сэкономить трафик и не допустить подключение чужих устройств. Обновляйте прошивку роутера, а при необходимости замените его на более современный. Выбрать актуальную модель поможет наш соответствующий рейтинг.

Как узнать, воруют ли соседи ваш интернет, и что с этим делать

Когда к Wi-Fi подключаются непрошенные гости, снижается скорость загрузки веб-страниц, ролики на YouTube зависают, сообщения в социальных сетях отправляются медленно. Ведь чем больше девайсов онлайн, тем ниже скорость на каждом из них. В результате вы платите за интернет, но нужной скорости не получаете.

Дополнительный риск — пароли к личным кабинетам, банковские данные и личные фото могут попасть в руки мошенников. Злоумышленники смогут отключать домашнюю сигнализацию, видеонаблюдение, устанавливать вредоносные программы на ваши гаджеты.

Несколько признаков того, что кто-то подключился к вашему Wi-Fi

Если роутер мигает, а к Wi-Fi никто из членов семьи не подключен

Когда никто не подключается к Wi-Fi, на корпусе роутера не мигая горит зеленая лампочка. А если кто-то выходит в онлайн, она начинает мигать.

Проведите тест: отключите от интернета все компьютеры, смартфоны и планшеты. Потом перезагрузите роутер двойным нажатием на круглую кнопку.

После этого лампочка на корпусе должна зажечься зеленым светом. Но если она мигает, значит кто-то посторонний пользуется вашей связью.

Если в журнале роутера появились посторонние устройства

Как узнать, кто ворует интернет по Wi-Fi? Заглянуть в настройки роутера.

Откройте браузер на компьютере и наберите в адресной строке IP роутера. IP указан на заводской наклейке, которая обычно расположена на нижней части корпуса. Ищите четыре цифры, разделенные точками, а рядом аббревиатуру IP.

Далее перед вами откроется окно для ввода имени и пароля от сети Wi-Fi. Введите данные, нажмите Enter и дождитесь загрузки окна настроек роутера.

Перейдите в графу DHCP и найдите раздел, в названии которого есть «список клиентов». Разверните список, и вы увидите, кто подключен к вашему домашнему Wi-Fi. Если обнаружите неизвестные девайсы, значит соседи воруют интернет.

Как заблокировать посторонним доступ к своему Wi-Fi

Смените пароль Wi-Fi

Пароль, который содержит много букв, цифр и символов, надежнее, чем qwerty1 или password. Поэтому первый шаг в защите домашней связи — изменить пароль на сложный. Для этого потребуется зайти в настройки роутера через ноутбук или компьютер.

Переверните устройство и найдите на заводской наклейке аббревиатуру IP — рядом будет указан сетевой адрес. Выглядит он как четыре разделенные точками цифры.

Откройте браузер на компьютере и наберите в адресной строке эти цифры. Нажмите Enter. После чего введите имя и пароль вашего Wi-Fi.

Дальше перейдите в «Сеть Wi-Fi», «Беспроводная сеть», «Безопасность» или «Защита беспроводной сети». Придумайте сложный пароль, наберите его в строке и сохраните изменения. Теперь подключите к беспроводному интернету все домашние девайсы под новым паролем.

Включите гостевой режим

Гостевым Wi-Fi можно безопасно делиться с родственниками или друзьями. При взломе гостевого интернета основной останется в безопасности.

Чтобы создать гостевой интернет, вернитесь к настройкам роутера в браузере. Найдите пункт «Гостевая сеть». Придумайте ей имя, пароль и укажите, с какой скоростью она будет работать. Когда в следующий раз придут гости, смело делитесь с ними паролем от гостевого Wi-Fi.

Прокачайте защиту роутера

Беспроводной интернет защищает не только пароль, но и протокол безопасности. Проверьте, какой установлен у вас.

В настройках роутера кликните по графе «Беспроводная сеть», «Беспроводной режим» или «Защита беспроводного режима» — будет зависеть от модели роутера. После чего увидите несколько вариантов защиты.

WEP. Устаревшая защита, которую легко взломать. Если у вас стоит WEP, стоит отключить его и выбрать что-то другое.

WPA. Современный режим безопасности, который можно установить практически на любом роутере. Выберите его, чтобы обезопасить интернет от непрошенных гостей.

WPA2. Усовершенствованный WPA, который надежно шифрует данные. А значит никакие злоумышленники не смогут перехватить пароли, ключи безопасности и сообщения. Если можно выбрать WPA2, то устанавливайте именно его.

Составьте список разрешенных устройств

Если домашним беспроводным интернетом пользуетесь только вы и члены семьи, то для безопасности можно составить список разрешенных устройств. Например, занести в этот список смартфоны всей семьи, ноутбук жены, планшет ребенка и семейную ТВ-приставку.

А еще можно добавлять в «черный» список гаджеты соседей-халявщиков. Когда в следующий раз соседи попробуют подключиться к вашему интернету, их будет ждать разочарование — связи не будет.

Чтобы это сделать, надо указать в настройках роутера MAC-адреса. Это определенный набор цифр, букв и символов. Он есть у тех девайсов, которые могут подключаться к Wi-Fi.

Зайдите в «Беспроводная сеть» в настройках роутера и перейдите в «Фильтр MAC адресов беспроводной сети». Тут вы можете выбрать один из параметров — «Принимать» или «Отклонять». Чтобы блокировать ноутбуки, смартфоны и планшеты соседей, выберите «Отклонять». Чтобы сделать список для домашних гаджетов, которые могут подключаться к интернету — «Принимать».

Дальше нужно ввести MAC-адреса вручную или выбрать их из списка подключенных к сети устройств. Найти MAC-адреса ваших гаджетов вы можете на коробках или в инструкциях. А если в списке появятся устройства сторонних производителей, которых нет у вас дома, вы можете отправлять их в бан — это соседи незаконно пользуются вашим Wi-Fi.

Защита от DDoS-атак. Что нужно знать

Содержание

Содержание

Каждые сутки хакеры проводят около 2000 атак по всему миру. Представители малого и среднего бизнеса теряют в среднем 50 000$ за одну атаку, крупные компании — до 500 000$ и больше. Uber выплатил 149 миллионов долларов клиентам, чьи данные были украдены, Facebook заплатил штраф в размере 5 миллиардов долларов. Цели большинства атак: похищение конфиденциальных данных, вымогательство, желание сделать бяку конкуренту.

Что такое DDoS?

DDoS — Distributed Denial Of Service Attack или, по-русски говоря, — «доведение сервера до обморока». Множественные запросы посылаются на главный компьютер, снижая пропускную способность канала связи.

Когда пользователь заходит на сайт, браузер отправляет запрос на сервер, в ответ получая пакет с данными — на экране появляются текст и мультимедийный контент. Если сервер загружен, приходится долго ждать отрисовки картинок. DDoS-атака может замедлить работу сервера или «положить» его, то есть сделать сайт недоступным для пользователя.

Кого и зачем атакуют

Хакеры в основном совершают «налеты» на банкиров, IT-сектор, государственные сайты, образовательные платформы, киберспортивные состязания, онлайн-кинотеатры, реже на ритейлеров и новостные агентства.

Школьники учатся программированию и хакингу, тренируясь на «кошках». Профессиональные хакеры делают то же самое, но на более качественном уровне, с целью вымогательства и похищения данных. Частные и государственные структуры используют дудос, чтобы повлиять на ход выборов в других странах. Иногда заказчиками являются конкуренты по бизнесу — личная обида или желание «завалить» товарища в период активных продаж.

Знай врага в лицо

Последние годы наблюдается тренд на организованные совместные атаки — профессиональные взломщики сбиваются в стайки и называют себя RedDoor, Lizard Squad, ezBTC. Пока вы мирно смотрите очередной блокбастер, ваш компьютер атакует Пентагон. Сеть из множества ПК, в едином порыве занимающихся коллективным дудосом, называют «ботнетом».

IoT-боты стали бичом современности. Хакерская атакующая когорта может состоять из бытовых приборов «умного дома» — у каждого такого устройства есть персональный IP-адрес, с которого отправляются запросы на сервер.

Кроме настольного друга, DDoS-атакой в вашем доме может заниматься холодильник, электрочайник, видеокамера и даже умная лампочка.

Что нужно для DDoS-атаки и сколько это стоит

Самый простой способ сделать подножку ненавистному сайту — заказать стресс-тест у сервиса, предлагающего защиту от атак. Это работает только с самыми простенькими сайтами на бесплатных CMS и дешевых виртуальных хостингах. Тест длится от 2 до 20 минут. Более серьезную атаку можно организовать с помощью автоматических инструментов.

Цена DDos-атаки стартует с 50$, конечная стоимость будет зависеть от количества задействованных ресурсов. Сервисы, предоставляющие услуги, предлагают анонимную консультацию, «манибэк», отчет о выполненных работах и даже дают почитать отзывы довольных клиентов.

Если у жертвы есть надежная защита, «налет» обойдется намного дороже. Атака на VDS-сервер стоит 75–100 долларов за 5 минут, если сайт использует услуги anti-DDoS, стоимость начинается уже с 250 долларов. Блокировка домена на уровне регистратора — от 1000 долларов. Взлом Skype — 75 долларов.

Как вычисляют жертву?

У каждого сайта есть свой персональный адрес. Мы видим только название ресурса, программы, его IP-адрес. Нападению может подвергнуться не только сайт, но и конкретный пользователь. Приличный хакер перед атакой проведет «пентест». Военные назвали бы этот метод «разведка боем». Суть пентеста в небольшой контролируемой атаке, с помощью которой можно узнать уровень защиты сайта.

Частный случай

Проникнуть в любую сеть можно через Wi-Fi. Хакеры удаленно перезагружают устройство с помощью программы типа Websploit. Роутер возвращается к базовым настройкам и стандартному паролю. Злоумышленник получает доступ ко всему трафику организации.

Выявить адрес жертвы можно с помощью Skype или другого мессенджера. Делается это с помощью хакерского ПО на Linux. На полученный адрес посылается множество пакетов данных. Бонусом можно поставить программку автодозвона на определенный номер.

На рабочей панели отображается адрес, статус, вид операции. Подготовка пакета с ложными данными займет пару минут и в дело вступит автоматика, — но это вариант для «ламеров».

Настоящие «кулхацкеры» собирают собственную команду, заражая десятки тысяч компьютеров и утюгов. Иногда мелкие сети объединяются в более крупные, но тут не обойтись без рисков. Часто злоумышленники крадут друг у друга ключи доступа к «армиям», чтобы потом перепродать «войско».

Можно обойтись и без армии компьютеров, как говорится: «Не имей 100 рублей, а имей 100 друзей». Правда друзей потребуется 100 000, а лучше пару миллионов. Такой флэшмоб организовывается очень просто — через социальные сети.

Виды DDoS-атак

«Пинг смерти» — слишком большой пакет размером более 65535 байт. Такой вид хаккинга был популярен в 90-х годах, он приводил к ошибкам или отключению сервера.

HTTP(S) GET-флуд — на сервер отправляется ничего не значащая информация, забивающая канал передачи данных и расходующая ресурсы сервера.

Smurf-атака — взломщик отправляет операционной системе запрос с подменным mac-адресом. Все ответы с сервера пересылаются на пинг-запрос хаккера, а жертва бесконечно долго ждет пакеты, который у нее умыкнул воришка.

HTTP(S) POST-запрос — передача больших объемов данных, помещенных в тело запроса.

UDP-флуд — в данном типе атаки превышается время ожидания ответа от сервера, соответственно, пользователь получает отказ в обработке запроса.

SYN-флуд — одновременно запускается целый рой TCP-соединений, упакованных в SYN-пакеты с недействующим или несуществующим обратным адресом — «посылка на деревню дедушке».

POST-флуд — по аналогии с GET-флуд передает большое количество запросов, что приводит к подвисанию сервера. Если используется протокол с автоматическим шифрованием данных HTTPS, дополнительные ресурсы расходуются на дешифровку, что только облегчает задачу хакера «положить»

Программы-эксплоиты — используются более продвинутыми взломщиками, цель которых — коммерческие организации. Программное обеспечение выискивает ошибки кода, бэкдоры, уязвимости.

Layer 7 HTTP-флуд — на виртуальном сервере нагружает только отдельные площадки. Такой вид DDos трудно определить, потому что трафик похож на обычный пользовательский. Основная цель — повышенная нагрузка сервера.

Переполнение HDD — если на сайте настроена ротация лог-файлов, жертве отправляются все новые логи, которые займут все свободное пространство на винчестерах. Очень примитивный способ — закидать мусором, эффективен и опасен. Скорость «закидывания» мусорных файлов очень высокая, уже через 5 минут сайт будет недоступен клиентам.

Атака на VoIP и SIP устройства связи — осуществляется через специальное ПО, для организации необходимо узнать IP-адрес пользователя.

Атаки на уровне приложения DNS-сервера. В большинстве случаев жертвами становятся владельцы площадок на CMS Drupal, WordPress, Joomla, Magento. Выделенный Amazon VPS-сервер может справиться с 180 000 пакетов в секунду, обычный сервер обрабатывает в среднем 500 запросов за то же время.

Что делать во время DDoS-атаки

Можно провести обратную DDoS-атаку, перенаправив присланную бяку, атакующему. Если повезет, выведите из строя его оборудование. Для этого надо знать адрес сервера хакера и обладать хорошими навыками программирования. Без специалиста в этой области не обойтись — они редки и очень дорого стоят.

Активные методы защиты

Построение распределенных систем — целое искусство, позволяющее раскидывать запросы по разным узлам единой системы, если какие-то сервера стали не доступными. Вся информация дублируется, физически сервера находятся в Data-центрах разных стран. Такой подход имеет смысл использовать только для крупных проектов с большим количеством пользователей или высокими требованиями к бесперебойному доступу — банки, социальные сети.

Если у сервера нет надежной защиты или принятые меры не дали результатов — руби канаты.

Весь DDoS-трафик поступает от одного провайдера и магистрального маршрутизатора, поэтому можно заблокировать все, подключившись к резервной линии Интернет-соединения. Метод действенный, пока вас снова не обнаружат.

Самый надежный способ защититься — поставить на сайт заглушку, заварить чаек, усесться в позу «ждуна» и наслаждаться представлением. Рано или поздно атака прекратится по причине исчерпания бюджета.

«Заглушка» — контрольно-пропускной пункт, специальная страница весом около 2 килобайт с кодом фильтра и текстовым сообщением об атаке. Фильтр отделяет данные, отсылаемые атакующими от реальных пользователей, автоматически присваивает юзерам «куки» и перенаправляет на искомую страницу сайта. Но этот вариант не подходит банкам, крупным торговым сетям, организаторам киберспортивных состязаний. Для установки заглушки потребуется программист.

«Дальше действовать будем мы»

Конечно, в идеале сделать это до того, как сисадмин начнет бегать по офису с криками «Все пропало!», но и во время атаки не поздно обратиться в сервис по комплексной защите от DDoS-атак. На рынке представлено несколько десятков программно-аппаратных комплексов для защиты от хакеров: Juniper, F5, Cisco, Arbor Networks, Qrator, Selectel, CloudFlare и другие.

Как защищают сервисы

Весь интернет-трафик, поступающий на сайт, перенаправляется на сервера программно-аппаратных комплексов защиты, клиент получает только очищенный входящий трафик. Исходящий проходит через другие сервера.

Как правило, стоимость таких услуг довольна высока. Эти же сервисы предлагают постоянный мониторинг и выделенный IP, чтобы скрыть реальный адрес. Деньги берут в зависимости от объема трафика, поступающего на сервер. Расходы на защиту колеблются от 250 до нескольких тысяч долларов год.

Выбор стратегии зависит от серьезности угрозы и важности бесперебойной работы ресурса. Для большинства сайтов достаточно превентивных мер:межсетевые экраны, фильтрация запросов по ACL-списку, установка программ пассивного мониторинга, создание резервной линии Интернет-соеденения. Если доход от сайта исчисляется сотнями тысяч в день, стоит подумать о надежной защите на постоянной основе.

Количество атак увеличивается каждый год на 200%. Видеокамеры объединяются «в группы по интересам», атакуя финансовые организации, холодильники «названивают» в Uber, а на Amazon ополчились кофемолки. В следующий раз, смотря на свой «умный» чайник, приглядитесь повнимательней, может именно в этот момент он тащит пароли от ВК или пытается похитить данные банковской карточки.