Увидеть невидимое, или немного о секретах mail.ru

Всем привет 🙂

В этой теме я предлагаю поговорить о скрытых возможностях сайтов.

Не о «пасхальных яйцах» — сюрпризах и секретах, которые разработчики оставляют для особо дотошных и любопытных пользователей, а о тех тех возможностях, появление которых разработчики не планировали и о существовании которых они не всегда знают. Думаю, такие возможности есть на всех больших сайтах с давней историей. Пример такой возможности на хабре — удаление поста в песочнице, при отзыве инвайта. Об этом говорили здесь. Но на хабре я недавно, и знаю о нём совсем немного. В этом посте пойдёт речь о другой большой социальной сети — mail.ru.

Сама идея поста появилась после того, как на глаза попалось последнее издание известной книги «Новейшая энциклопедия. Компьютер и Интернет», в которой автор как о малоизвестном факте рассказывает о наличии нескольких доменов на сайте mail.ru. Но если не все знают о существовании на mail.ru нескольких доменов, хотя возможность выбора домена предлагается при регистрации аккаунта, а затем каждый раз при авторизации, то о других особенностях сайта и вовсе мало кто догадывается. В этом посте пойдёт разговор о вещах, знание которых определяется не так наблюдательностью и заинтересованностью пользователя, как временем и опытом нахождения на сайте. Какие-то из них более-менее очевидны, о других догадаться сложно и заметить их можно только случайно.

Первая часть поста посвящена информации, которую майл предоставляет о своих пользователях.

E-mail пользователя

E-mail пользователя легко определить по его странице в Мире, Блогах или личному кабинету на Ответах. Ник и аватарка пользователя на проекте mail.ru представляют собой ссылку на его личную страницу: в Моём Мире, на Ответах, в Блогах. Их адреса строятся по единой схеме, в которой перед двумя последними слэшами указаны домен и логин пользователя:

Эта схема позволяет определить активность пользователя на разных проектах сайта или связаться с ним по почте. Правда, сейчас тестируется новый дизайн Ответов, в котором ссылка на личный кабинет заменена ссылкой на профайл, никак не связанный с е-mail пользователя, но старая версия Ответов пока остаётся доступной и старые ссылки тоже.

О том, как узнать имя почтового ящика по странице в Моем Мире есть информация на странице помощи mail.ru. Но вот о чём забыли рассказать работники службы поддержки сайта, что кроме доменов: mail.ru, inbox.ru, list.ru, bk.ru, mail.ua, на сайте существует ещё и домен corp.mail.ru. Зарегистрировать аккаунт с таким доменом могут только работники сайта, рядовым пользователям он недоступен.

Знать, является ли пользователь работником сайта, полезно как для того, чтобы не попасться на уловки мошенников, так и чтобы определить насколько заслуживают доверия советы и рекомендации, полученные в комментарии в сообществе или в личном сообщении.

IP пользователя

О том, что в служебных заголовках письма отображается действительный адрес отправителя, майловский саппорт рассказал. О том, что там же отображается IP отправителя, рассказать забыли. И уж вовсе немногие знали о том, что до осени прошлого года IP пользователя указывалось и в некоторых уведомлениях Моего Мира.

Не думаю, что каждый, проголосовавший за запись в сообществе или в блоге, проголосовавший в опросе, подавший заявку на вступление в сообщество или подписавшийся на блог, был готов поделиться своим IP с теми, кому пришло уведомление — автором поста или блога, администраторами сообщества.

Осенью прошлого года IP пользователя в уведомлениях Моего Мира отображаться перестал. Но он по-прежнему виден в письмах, которые отправляют пользователи.

Если IP отображается в личной переписке с людьми, которых вы знаете или с которыми связаны деловыми отношениями, это одно. Но сайт предусматривает переписку и с совершенно сторонними и незнакомыми людьми. Например, на проекте Ответы Мail.ru в личном кабинете пользователя есть ссылка «Написать письмо» И ссылкой этой пользуются достаточно часто. Написать письмо приглашают при отклонении записи в премодерируемое сообщество: «Ваша запись отклонена модератором. Вы можете написать письмо модератору, если не согласны с его решением». Знание о том, что его IP отобразится в служебных заголовках письма, позволит пользователю решать: воспользоваться ли для переписки почтой, или выбрать что-то другое, например, личные сообщения.

Номер телефона

Какое-то время назад полный номер телефона пользователя отображался по ссылке:

e.mail.ru/cgi-bin/passremind?action=answer&Username=Логин&Domain=Домен&Submit_PasswordAnswer=1&lang=ru_RU&answer=

Об этом рассказали здесь.

Сейчас по ссылке отображается номер телефона без последних четырёх цифр. Этой части номера достаточно для того, чтобы определить страну и регион проживания пользователя, а также для определения нескольких аккаунтов, зарегистрированных на один номер телефона.

То есть при всей надёжности, быстроте и удобстве восстановления пароля при помощи номера телефона, нужно иметь в виду, что большая часть этого номера находится в открытом доступе.

Возраст пользователя

Собственно, возраст тайной и закрытой информацией не является. Но когда в настройках аккаунта специально уточняют, хотите ли вы, чтобы указанный в анкете возраст был доступен другим пользователям, и, несмотря на выставленные настройки, всё равно его отображают, это выглядит не совсем понятно.

Так выглядят настройки анкеты:

Галочки «Показывать возраст» и «Отображать эти данные в моей анкете в Mail.Ru Агенте» не проставлены. А так выглядит информация, отображаемая в агенте, при поиске пользователя при помощи кнопки «Добавить контакт»:

Возраст отображается, а при клике по значку «Анкета» открывается симпатичное окно с полной датой рождения (той самой, которая в агенте отображаться не должна).

Информация о закрытом мире

Если Мир пользователя закрыт, увидеть друзей или группы, или данные, указанные в анкете, невозможно. Зато они отображаются в инфо о блоге по адресу: blogs.mail.ru/Домен/Логин/info. В инфо о блоге отображаются друзья пользователя, подписчики, интересы, дата создания блога. Инфо о блоге отображается даже если блог закрыт, и в настройках выставлен доступ «только для меня».

Посты и комментарии пользователя на проекте

В Инфо о блоге отображается количество комментариев, оставленных пользователем на проекте. Но найти эти комментарии средствами сайта mail.ru невозможно. А иногда это может быть интересно или действительно необходимо — найти свои комментарии на проекте или увидеть комментарии другого пользователя.

В этом случае поможет Яндекс-поиск по блогам. В нём указываем:

область поиска — комментарии;

блоггер — адрес блога или мира пользователя;

в журнале или сообществе — адрес блога или группы (если не указать, поиск будет идти по всем комментариям пользователя).

Поиск по комментариям работает если комментарии или записи были оставлены в группах и блогах открытых для незарегистрированных пользователей, только их записи индексирует поисковик. В личном блоге пользователя можно просматривать отдельно записи и комментарии. В сообществах записи и комментарии пользователя идут вперемешку и возможности разделить их я не нашла.

Насколько востребован и интересен этот пост на данном ресурсе не знаю. Вкратце его можно свести к общеизвестной истине: «всё, что вы рассказываете о себе в интернете, вы выкладываете в открытый доступ»

7 способов найти информацию о человеке по адресу электронной почты

При наличии email/никнейма человека и небольшего количества свободного времени можно найти его аккаунты во всех соцсетях и узнать о нем очень многое.

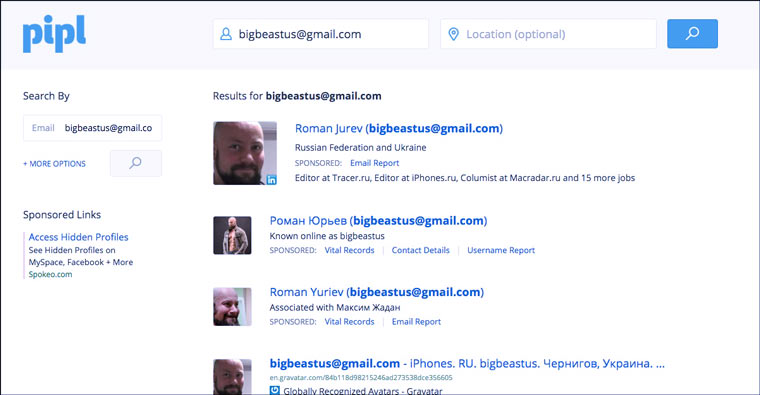

Все сайты из статьи мы тестировали на нашем авторе Романе Юрьеве и его аккаунтах.

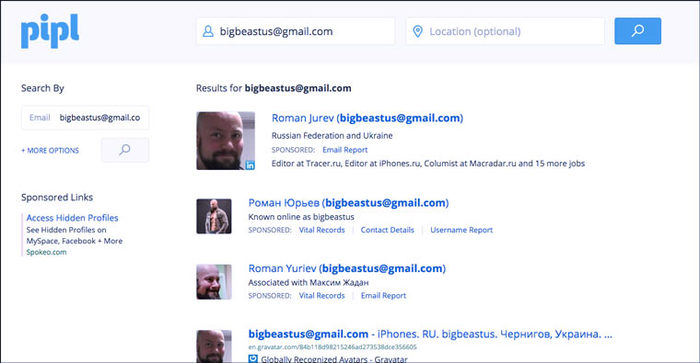

1. Pipl.com

Этот сайт умеет искать аккаунты человека на разных сервисах по имени, адресу электронной почты или телефону. Он поддерживает Gravatar, Linkedin, Disqus, YouTube, Last.fm, Github, Twitter, Imgur, Kongregate, Hubpages, Slideshare, Pinterest.

Ссылка на сайт: pipl.com

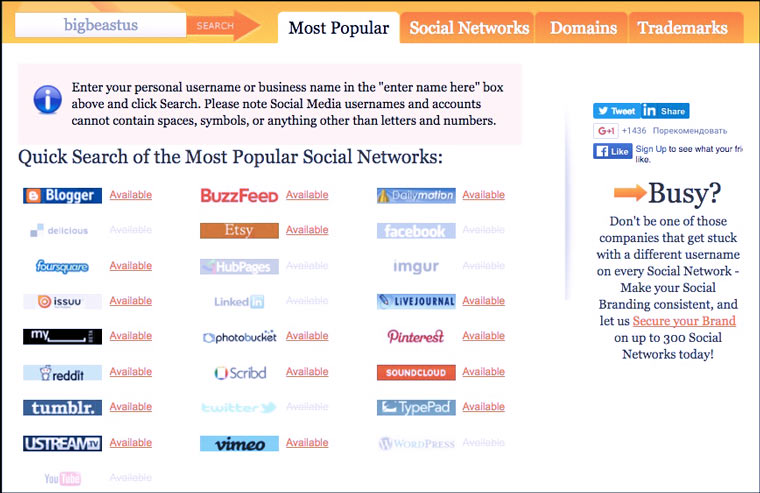

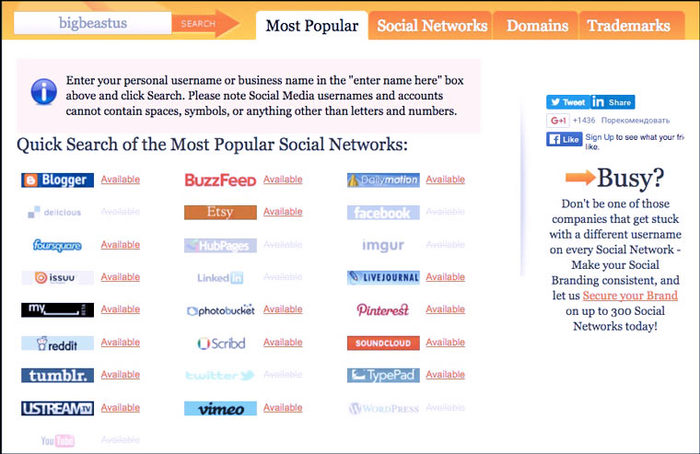

2. Knowem.com

А этот сервис проверяет, заняты ли аккаунты с определенным именем на разных сайтах. В отличие от pipl.com, он ищет аккаунты еще и на Foursquare, YouTube, Delicious, Imgur и WordPress. Но, к сожалению, не дает прямые ссылки на профили.

Ссылка на сайт: knowem.com

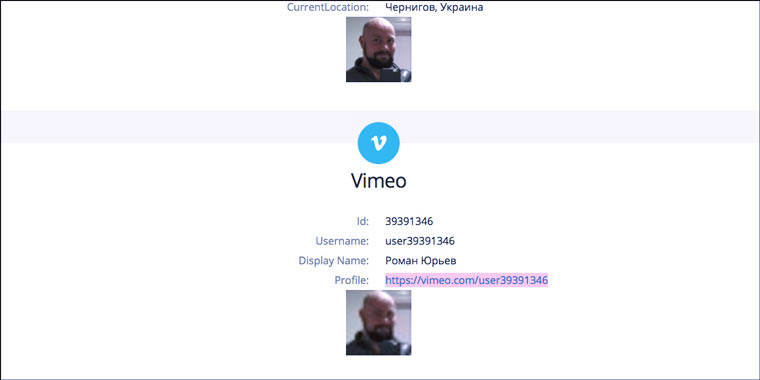

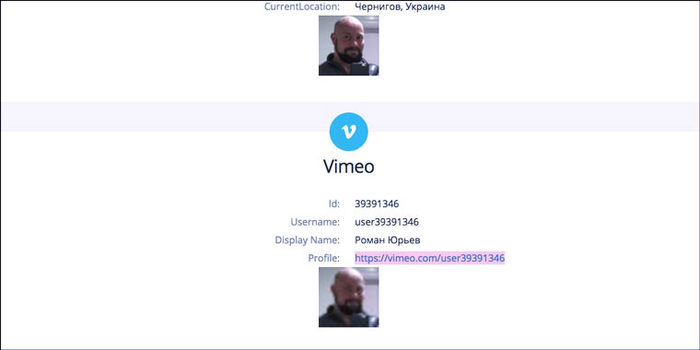

3. EmailSherlock

Этот сервис как и pipl.com отображает ссылки на аккаунты. Но список сайтов у него немного другой. Например, он смог найти профиль Романа в Vimeo. Также он выдает подробную информацию о домене, в котором зарегистрирован почтовый ящик.

Ссылка на сайт: emailsherlock.com

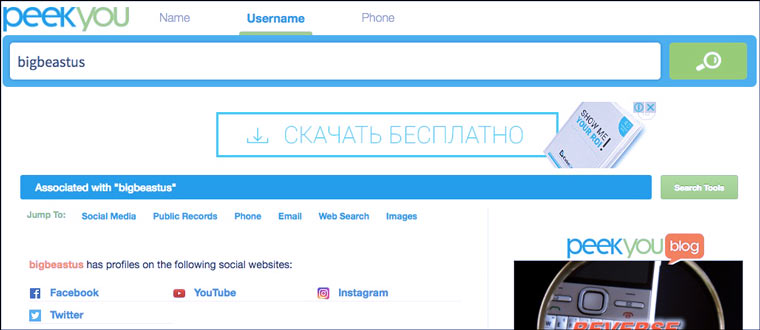

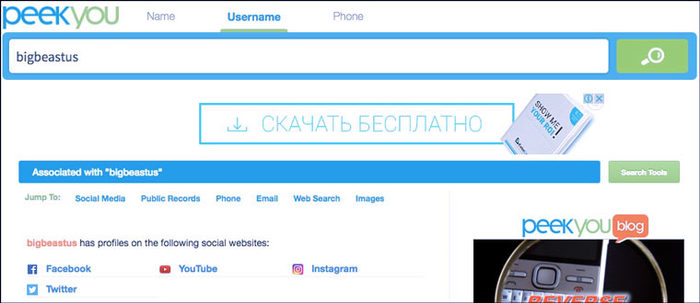

4. PeekYou

Здесь надо вводить не email, а никнейм (а почтовые адреса часто содержат его). Первый из четырех сайтов, который дал ссылки на Instagram и Facebook Романа.

Ссылка на сайт: peekyou.com

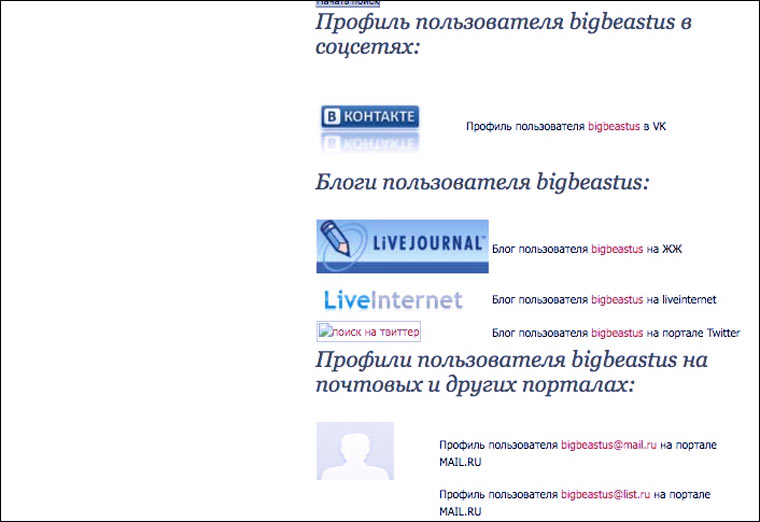

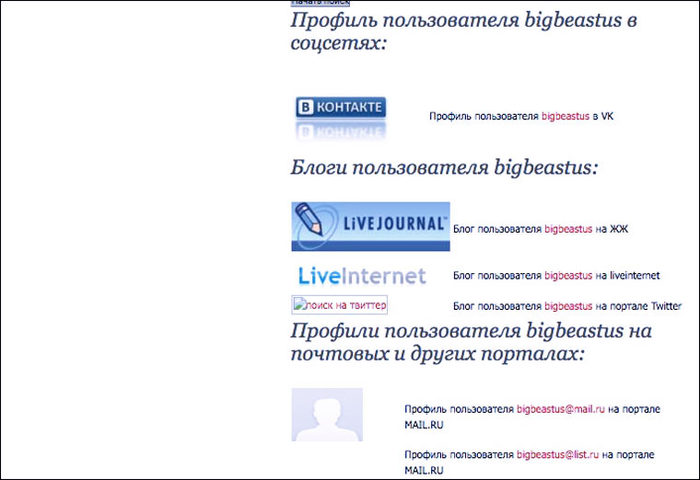

5. PoiskMail.com

Этот сайт ничего не ищет, а просто автоматически генерирует ссылки на страницы в разных соцсетях с никнеймом человека. Воспользоваться им будет быстрее, чем набирать эти ссылки вручную.

Ссылка на сайт: poiskmail.com

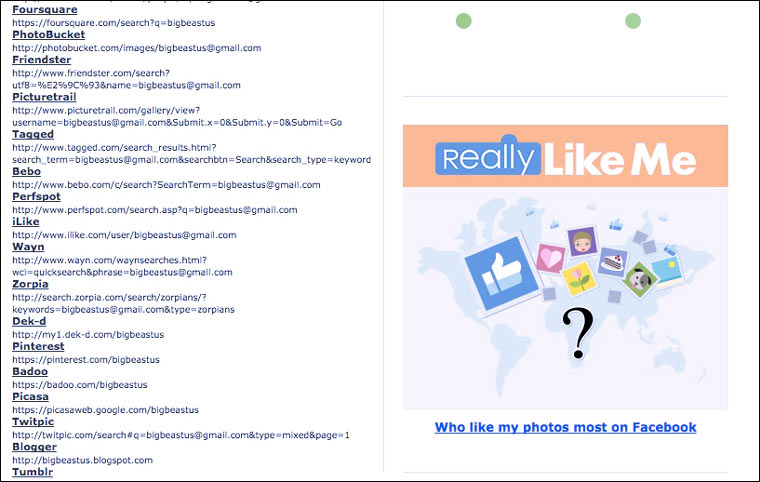

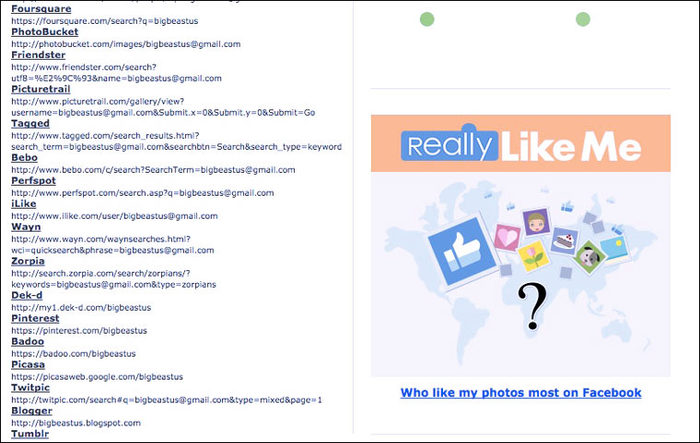

6. Lullar.com

Еще один генератор ссылок. Список сервисов у него намного длиннее, чем у предыдущего и многие из них в России совсем неизвестны. Но попытать счастья стоит.

Ссылка на сайт: lullar.com

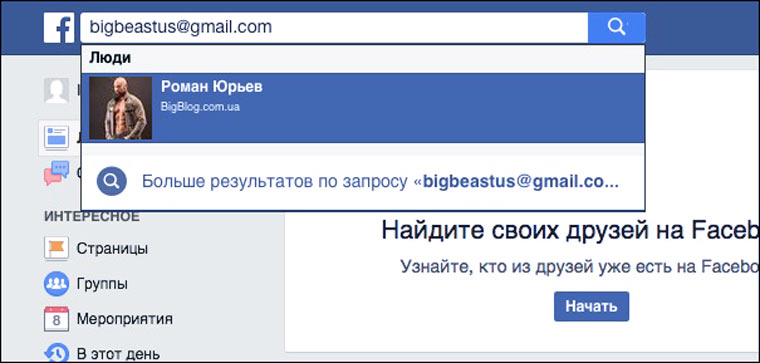

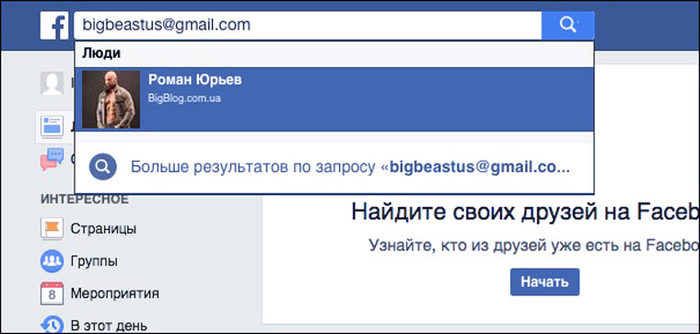

7. Поиск на Facebook

И в заключении хотелось бы напомнить о самом простом способе найти информацию о человеке по email: просто вбить его в поиске на Facebook. Частенько этого бывает достаточно.

Ссылка на сайт: facebook.com

Сервисы из статьи делают одно и то же — ищут профили в социальных сетях. Но места поиска у всех отличаются. Для достижения максимального результата лучше применять их все в комплексе.

Другие статьи на тему сбора информации о людях в интернете:

Поиск и пробив по электронной почте (email)

Привет, друг. Продолжаем качать скилуху осинтера. И сегодня у нас, на первый взгляд, простая, а на самом деле не очень, тема. Это поиск информации по адресу электронной почты (email). Конечно же, на самом деле, ничего сложного в этом нет. Просто это требует определенной скрупулезности. Потому, что чтобы найти что-то имея электронную почту придется перелопатить довольно большое количество ресурсов. При этом не менее важна внимательность, потому что можно банально провтыкать какой-то важный момент. OSINT и невнимательность вообще не совместимые вещи.

В этой статье будет минимум софта. Да и собственно основная цель её, не столько показать нужные ресурсы, хотя это тоже, но что более важно, хотелось бы научить тебя, на конкретных примерах, то что я называю “цепляться за информацию”. Т.е. из всего того объёма который ты видишь на экране, выбирать и собирать именно ту информацию которая будет тебе полезна. Этот навык в OSINT не заменим. Знание софта, нужных ресурсов это конечно здорово. Но намного важнее правильно оценивать информацию и правильно выбирать направление дальнейшего расследования. Отфильтровывая информационный шум и вычленяя фактаж который приведет к результату. И, очень важно, научится работать в таком режиме всегда когда ты занимаешься поиском. Ну а потренируемся мы на примере поиска по электронной почте. Мы соберем все данные которые получится найти и наметим пути для дальнейшего расследования.

Итак начнем. В качестве подопытного я взял адрес email с которого рассылались фишинговые письма нацеленные на владельцев криптовалютных кошельков. Причем письма примитивно-дебильные, в стиле: “Поменяйте пароль, потому что старый устарел”.

Любой поиск начинается с оценки исходных данных. Наши исходные данные: адрес электронной почты [email protected] и письмо с него пришедшее:

Анализ заголовка email

Следующим шагом нам нужно увидеть оригинал письма. В разных почтовых клиентах это можно сделать по разному, но как правило, присутствует кнопка или пункт меню “Показать оригинал” либо “Исходный текст”, всё зависит от клиента.

Вообщем тычем эту кнопку и получаем оригинал письма со всей сопутствующей технической информацией. И именно с неё мы и начнем наш путь, потому что оттуда можно получить довольно много полезной информации.

Вникать, что означают прям все эти данные нам не нужно. Разберем те которые могут быть нам полезны. И в первую очередь мы посмотрим на записи Received:

тут учитывай что смотреть на них нужно начинать с низу т.е. в обратном порядке. Эти записи показывают путь письма пока оно достигало адресата. Т.е. в самом низу находится отправитель, в верху получатель, а между ними промежуточные сервера через которые шло письмо. И, как видишь тут мы получаем первую полезную информацию. А именно мы видим сервер с которого письмо отправлено: slimvps-1061908-21900.host4g.ru и ip-адрес этого сервера 89.253.226.57. А также видим ещё одну электронную почту [email protected] и видим домен ireon.ru. Пока что делать выводы рано, просто записываем полученные данные и идем смотреть дальше.

Следующий пункт который нам интересен это:

это адрес для ответного письма. Следующий пункт:

Это имя скрипта который отправил нам это письмо. Иногда может пригодится.

Так же можно обратить внимание на записи Authentication-Results на предмет IP-адресов, доменов и адресов email. Но в нашем случае мы там ничего нового не находим, а потому пропускаем их.

OSINT против фишинга

Теперь небольшое отступление от тематики с уклоном в практическую часть, применительно к именно нашему случаю. На самом деле мы сейчас идем по длинному и сложному пути, потому что если перейти по адресу ireon.ru то мы увидим что это хоть и заброшенный, но вполне реальный интернет-магазин, сделанный на OpenCart. Пусть и не порядочный магазин, с накрученными отзывами на Яндекс Маркете, но тем не менее вполне реальный. И даже с реальным владельцем, данные которого есть на этом сайте, это ИП Дараев Андрей Владимирович. Но это совсем не означает что нужно агрится на него, идти шатать магазин или делать какие-то гадости Андрюхе. Я более чем уверен, что Андрюха не причем. И это сайт был взломан и его просто используют для рассылки. И сейчас мы в этом убедимся. А за одно попробуем напасть на след наших мамкиных фишеров. Для этого мы глянем исходный код письма и найдем там ссылку по которой нам предлагают перейти:

Теперь перейдем по ней и посмотрим что мы там увидим

(напомню что переходить по подобным ссылкам можно исключительно на виртуальной машине):

И мы видим якобы страницу авторизации криптовалютного кошелька Blockchain. Делаем вид, что мы не заметили, что эта страница сделана в Google Docs. Смотрим исходный код и находим следующую ссылку

И вот здесь мы видим еще один адрес: https://bucksshon.com/ – и вот это уже, с огромной долей вероятности, наши фишеры. Ну а как искать данные зная адрес сайта, я уже рассказывал в других статьях, если пропустил можешь почитать здесь и здесь.

Ну, а мы возвращаемся к OSINT и теме нашей статьи. И продолжим собирать информацию о электронной почте (хотя на самом деле мы уже нашли все что хотели), но, тем не менее, чтобы статья была более информативной рассмотрим и другие инструменты.

Проверка email на существование

После того как мы изучили данные самого письма и уже получили немало полезной информации, нам следует убедится что адрес с которого пришло письмо действительно существует. Для этого идем на https://hunter.io/ и вводим там наш адрес почты:

В принципе заниматься самим адресом на этом можно заканчивать, потому что адреса не существует и дальнейший поиск по нему не имеет смысла.

Онлайн-ресурсы для анализа email

Но для полной картины я покажу другие полезные сервисы, которые могут помочь в работе.

Так стоит сходить на http://metricsparrow.com/toolkit/. И, если мы, например знаем имя и фамилию, то там можно сгенерировать список возможных адресов на разных почтовых сервисах:

Есть ещё такой вариант, что если известный нам адрес электронной почты зарегистрирован на каком-нибудь сервисе типа gmail, yandex, mail.ru и подобных им, то обязательно стоит воспользоваться кнопкой “Востановить пароль”. Потому, что перед тем как нам нужно будет вводить данные, нам покажет последние цифры телефона к которому привязан аккаунт или часть резервного адреса электронной почты, что иногда может быть полезно. Аналогичным способом можно пройтись и по социальным сетям, вдруг повезет.

Ну и не помешает ручками проверить адрес на предмет взлома на сайте https://haveibeenpwned.com/. Если он там окажется можно увидеть где человек регистрировался и чем интересуется, что тоже может быть не лишним.

Infoga. Инструкция по использованию

Теперь мы познакомимся с полезным инструментом по сбору информации по адресу электронной почты. Это утилита Infoga, она позволяет автоматизировать процесс сбора информации об адресе используя возможности поисковых систем.

Для начала устанавливаем:

После запуска мы видим справку и сразу вводим команду для поиска по нашему адресу:

Здесь мы дали команду собрать информацию о нужном нам адресе, проверить его по базе haveibeenpwned.com на предмет утечек и сохранить результаты в файл mail.txt

Так как Infoga не дала нам каких-либо результатов (по уже понятным причинам), мы переходим к следующему шагу.

Если все выше перечисленное, вдруг, не дало никаких результатов (что кстати маловероятно). То можно переходить к условно-агрессивным действиям и вспоминать о существовании сайта https://iplogger.ru/. И, пробудив в себе социального инженера, попытаться впихнуть на нужный адрес ссылку с логером, либо гео-логером. Тут уже всё зависит от наших талантов и степени наивности либо параноидальности нужного нам персонажа.

OSINT и анализ данных

Также не стоит забывать о тех данных которые мы себе записывали:

мы ведь это делали не для красоты, а чтобы с этими данными поработать. Если проведенным анализом основного адреса ничего найти не получилось, то переходим к каждому записанному пункту. И начинаем работам с ним. При этом учитывая уже найденную информацию и пытаясь найти совпадения, связи и дополнить уже сложившуюся картину. И так до получения нужного результата, как говорится: “Не мытьем так катанием”. Тут какие-то рекомендации тяжело давать. Каждая ситуация по своему уникальна и все решает твой опыт и внимательность, а потому потренируйся и всё у тебя получится.

Вообщем с алгоритмом действий вроде как разобрались. Как видишь немного усидчивости и внимательности и ты наверняка найдешь нужную инфу. А со временем так вообще доведешь свой поиск до автоматизма и на автопилоте будешь выдергивать из контекста нужную тебе информацию.

На этом тему поиска по адресу электронной почты (email) можно считать рассмотренной. А твой навык в OSINT прокачанным ещё на +1. Но не забывай возвращаться к нам. Ведь нам предстоит изучить и ещё много тем касающихся поиска в сети.

7 способов найти информацию о человеке по адресу электронной почты.

При наличии email/никнейма человека и небольшего количества свободного времени можно найти его аккаунты во всех соцсетях и узнать о нем очень многое.

Этот сайт умеет искать аккаунты человека на разных сервисах по имени, адресу электронной почты или телефону. Он поддерживает Gravatar, Linkedin, Disqus, YouTube, Last.fm, Github, Twitter, Imgur, Kongregate, Hubpages, Slideshare, Pinterest.

А этот сервис проверяет, заняты ли аккаунты с определенным именем на разных сайтах. В отличие от pipl.com, он ищет аккаунты еще и на Foursquare, YouTube, Delicious, Imgur и WordPress. Но, к сожалению, не дает прямые ссылки на профили.

Этот сервис как и pipl.com отображает ссылки на аккаунты. Но список сайтов у него немного другой. Например, он смог найти профиль в Vimeo. Также он выдает подробную информацию о домене, в котором зарегистрирован почтовый ящик.

Здесь надо вводить не email, а никнейм (а почтовые адреса часто содержат его). Первый из четырех сайтов, который дал ссылки на Instagram и Facebook.

Этот сайт ничего не ищет, а просто автоматически генерирует ссылки на страницы в разных соцсетях с никнеймом человека. Воспользоваться им будет быстрее, чем набирать эти ссылки вручную.

Еще один генератор ссылок. Список сервисов у него намного длиннее, чем у предыдущего и многие из них в России совсем неизвестны. Но попытать счастья стоит.

7. Поиск на Facebook

И в заключении хотелось бы напомнить о самом простом способе найти информацию о человеке по email: просто вбить его в поиске на Facebook. Частенько этого бывает достаточно.

Ссылка на сайт: facebook.com

Сервисы из статьи делают одно и то же — ищут профили в социальных сетях. Но места поиска у всех отличаются. Для достижения максимального результата лучше применять их все в комплексе.

Дубликаты не найдены

«Он поддерживает Gravatar, Linkedin, Disqus, YouTube, Last.fm, Github, Twitter, Imgur, Kongregate, Hubpages, Slideshare, Pinterest.»

проще говоря он поддерживает ютуб и фейсбук

сейчас июнь 2021, всё это не работает

нашел себя только на граватаре, больше по обоим основным почтам нигде меня не находит

проверился на всякий случай. нигде себя не нашёл. успокоился.

Про юмор в ПО

Прочитал тут историю о пасхалке в электронном оборудовании отечественного истребителя и вспомнил рассказ одного своего товарища. Технические детали могу путать, все-таки я от программирования далёк, да и за достоверность не ручаюсь, но байка знатная.

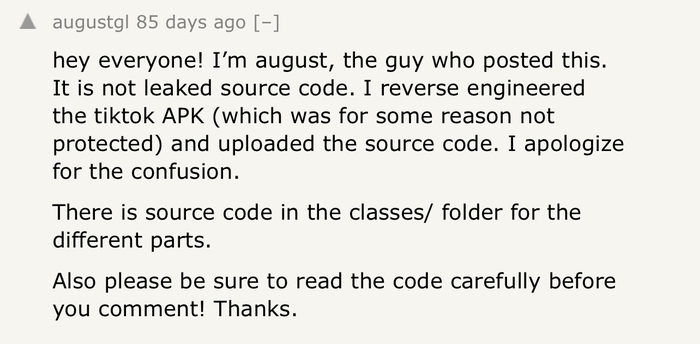

Талантливый реверс-инженер с Github под ником «August» сумел произвести обратную разработку, получить исходный код приложения TikTok и опубликовал полученный исходный код на платформе разработчика.

Как выяснилось исходники содержат функции отслеживания местоположения, отслеживание телефонных звонков, создание скриншетов вашего экрана при открытии определенных приложений, мониторинг сетей Wi-Fi, сбор MAC-адресов и вычисление местоположения при помощи них, распознавание лиц, анализ нажатия ваших клавиш даже когда вы не пользуетесь приложением и еще множество отслеживающих функций.

Корпорация-зла TikTok в свою очередь воспользовалась вредоносными законами об авторском праве (DMCA) и отправила запрос к корпорации-зла Github с требованием немедленно удалить репозиторий инженера, а заодно еще 19 репозиториев со схожими наработками по обратной разработке TikTok.

И теперь исходники изобличающее это следящее ПО удалены с GitHub

Ссылка на новостной ресурс.

Когда Facebook купил Instagram, мы думали что это достигли дна, но тут снизу постучался Tik Tok.

P.S. Я не сторонник теорий заговора, но задумайтесь о том, что вы устанавливаете на свои устройства.

Уязвимость государственных веб-сайтов. Как зайти в администраторскую панель с помощью admin admin?

В декабре 2020 году мною были обнаружены уязвимости на государственных веб-сайтах такие как «Законодательство Российской Федерации» и «Мониторинг государственных веб-сайтов».

На веб-сайте «Законодательство Российской Федерации» было обнаружено, что логин и пароль для авторизации в администраторскую панель присвоен стандартный: admin (логин), admin (пароль). Также на этом веб-сайте была обнаружена отражённая XSS уязвимость.

На веб-сайте «Мониторинг государственных веб-сайтов» была обнаружена хранимая XSS уязвимость, которая позволит злоумышленнику перехватить cookie пользователей (в том числе администраторов, которые имеют функционал администрирования веб-сайтом) и пользоваться аккаунтами в своих личных целях!

Также данные уязвимости существуют и на других государственных веб-сайтах!

Cyberpunk на примере сегодняшних США. Засилье крупных IT корпораций

Всё ниже написанное можно расценивать как теорию заговора, но прошу дочитать до конца прежде, чем объявлять меня шизом.