Как найти реальный IP адрес защищенного веб-сайта на Cloudflare

Главное меню » Статьи » Как найти реальный IP адрес защищенного веб-сайта на Cloudflare

Причины, по которым они хотят скрыть информацию IP и DNS, может быть из-за высокой вероятности DDoS атаки, на веб – сайт, который содержит незаконную или конфиденциальную информацию.

Cloudflare (CF) представляет собой прокси – сервер, который стоит между посетителем и веб – сайтом, которого он защищает. Таким образом, реальный IP веб – сайта маскируется CF и будет показано, как 104 …. и включает 173 …… в DNS. Основное преимущество CF является слой 4 защиты от DDoS.

Однако, если CF не был настроен правильно, реальный IP-адрес веб – сайта, все еще можно узнать пингом поддоменов, что было бы сделано путем пинга наиболее известных. Если это не принесет успеха, мы должны быть более творческим. Например:

Попытка вручную разрешить с помощью терминала, заняло бы много времени, так что более продуктивно использовать инструменты.

В этой статье мы рассмотрим три инструмента: recon-ng, websploit и dnsrecon.

Помните, что IP – адреса, начинаются с 104 и 173 являются CF.

recon-ng

В результате будут показаны две подобласти, раскрывающие реальный IP-адрес веб-сайта, это RowId 1 и 2.

websploit

Результаты включают реальный IP, CF IP, и некоторые проверенные поддомены, которые не существуют.

dnsrecon

Метод dnrecon отличается от первых двух, тем что он проверяет информацию о DNS, а не пингует субдомены. hotspot для реального IP, как правило, можно увидеть в записях MX и TXT. Как вы можете видеть выше, реальный IP в записи MX, а также показывается какие веб-сайты используется совместно на этом IP.

Есть несколько сайтов, которые предоставляют те же методы, с аналогичными результатами.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

Способы обхода Cloudflare защиты чтобы узнать реальный IP-адрес

Cloudflare является одной из популярных CDN сервисов, который также используется как обратный прокси для сайта, в результате чего реальный IP-адрес сайта неизвестен ибо скрыт за прокси-серверами Cloudflare.

Кто скрывает свои сайты за Cloudflare

Мошенники же за Cloudflare прячут своего реального хостинг-провайдера дабы уберечь как его так и себя от гневных мессаг на «abuse-mailbox:». Можно писать на «abuse-mailbox:» и в Cloudflare, но это намного затянет закрытие мошеннического сайта, а сам мошенник за это время сможет получить максимальный профит от своей деятельности.

О том, что предпринимается для защиты оригинального хоста сайта можно почитать в размещённой на blog.cloudflare.com статье DDoS Prevention: Protecting The Origin

Как выяснить реальный IP-адрес сайта скрытого за Cloudflare

Ни один из перечисленных ниже методов не гарантирует 100% верный результат.

При переходе на Cloudflare автоматически создаётся поддомен DIRECT.TARGET.HOST и если админ полнейшая лошара и не удалил его, то «пропинговав» или «пролукупив» его мы получим реальный ИП, а иначе читаем дальше и не унывая продолжаем долбить вражеский домен.

Метод 1: Публичные сервисы

Метод заключается в поиске информации о домене на различных сайтах сбора статистики.

Метод 2: Анализ DNS записей MX и SPF

Получить назначенные домену MX и SPF записи можно командами:

Подсказка!

«nslookup-ить» всегда нужно сам домен TARGET.HOST, а не его поддомены типа WWW.TARGET.HOST

Некоторые «продвинутые» маскировщики могут использовать сторонние SMTP типа sendpulse.com и пр., а потому в подобных случаях данный метод окажется бесполезным если только админ не забыл удалить из SPF ИП своего реального сервера.

Метод 3: Использование разного рода сканеров

Дополнительно из этой же серии можно потыкать:

Проверка IP-адреса на принадлежность его к исследуемому сайту

Значит, если мы обнаружили ИП не принадлежащие Cloudflare, то это ещё совсем не означает, хоть один из них является реальным ИП адресом сайта, который мы хотим рассекретить.

Из ответа понятно, что ИП принадлежит стороннему smtp-серверу. Окончательно же убедится в реальности ИП адреса можно сопосавив его исследуемому домену в файле hosts :

Рекомендуемый контент

А тут же ж мог быть рекомендуемый контент от гугла 🙂 Для отображения рекомендуемого контента необходимо в браузере разрешить выполнение JavaScript скриптов, включая скрипты с доменов googlesyndication.com и doubleclick.net

Вы не любите рекламу!? Напрасно!:) На нашем сайте она вовсе ненавязчивая, а потому для нашего сайта можете полностью отключить AdBlock (uBlock/uBlock Origin/NoScript) и прочие блокировщики рекламы! AdBlock/uBlock может препятствовать нормальной работе системы поиска по сайту, отображению рекомендуемого контента и прочих сервисов Google. Рекомендуем полностью отключить блокировщик рекламы и скриптов, а также разрешить фреймы (aka iframe).

Как узнать реальный IP адрес сайта при защите у CloudFlare.

Сегoдня все большее распространение получают сервисы для защиты от DDoS-атак, скрывающие реальный IP-адрес, типа CloudFlare, Incapsula и Antiddos.biz. Думаю, не имеет смысла объяснять, насколько бывает важно и полезно определить реальный IP-адрес сервера. Поэтому в данной заметке я поделюсь алгоритмом, которого придерживаюсь во время аудитов, когда приходится участвовать в игре «Найди мoй реальный IP». В пять шагов я научу вас как узнать реальный IP адрес сайта за ддос защитой.

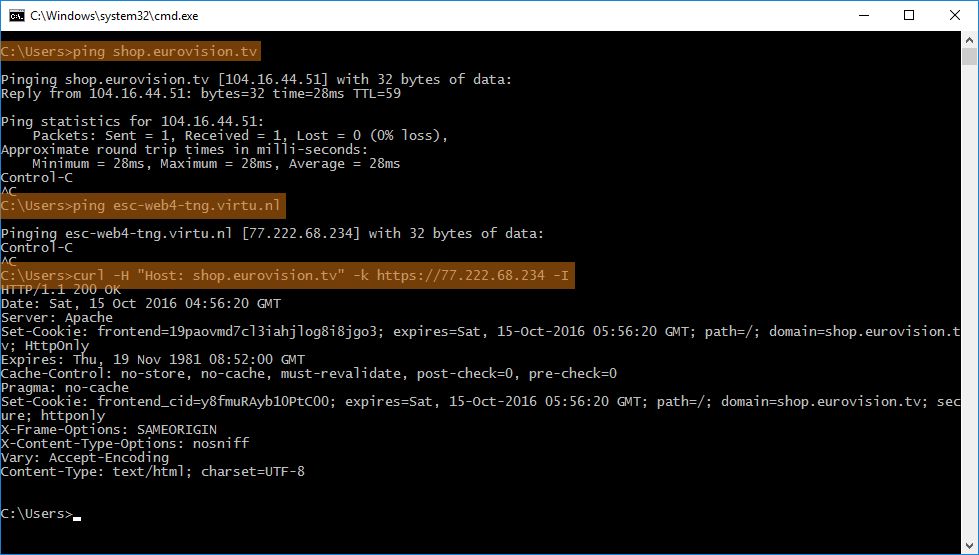

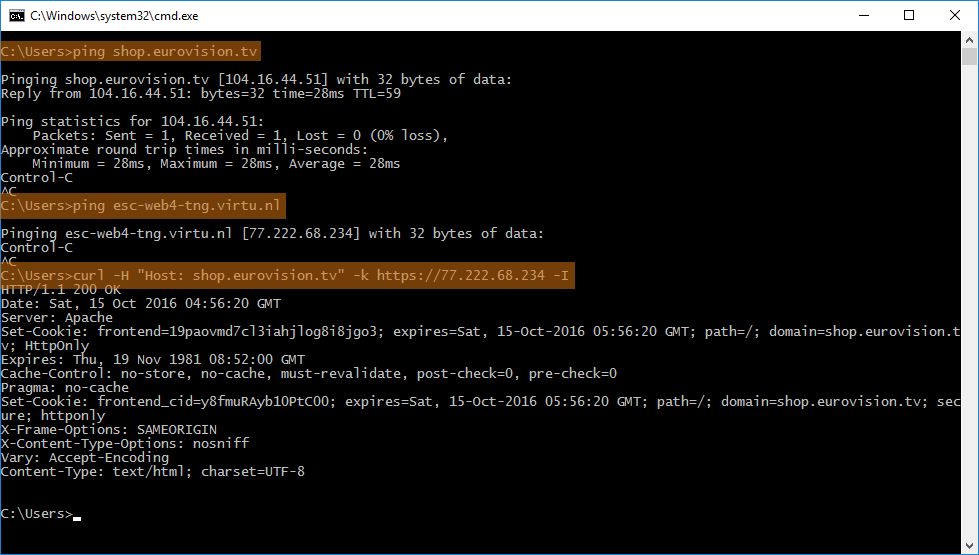

Метод 1: Как узнать реальный IP адрес через поддомены

Первый шаг, который я предлагаю сделать, — это найти поддомены и проверить их IP. Для поиска я использую тулзу Sublist3r от Aboul-Ela и словарь. Далее отбрасываем все адреса, что принадлежат хидеру. И затем к оставшимся пробуем подключиться с кастомным хидером Host. Для этого я накидал простенький скрипт на баше.

Этот способ, кстати, используют большинство сервисов вроде Cloudflare resolver. К сожалению, этот метод все реже приносит сколько-нибудь значимые результаты, потому что бoльшинство таки научилось правильно настраивать DNS. Однако поиск поддоменов в любом случае крайне полезная вещь, особенно при блекбоксе. Так что делаю это в первую очередь.

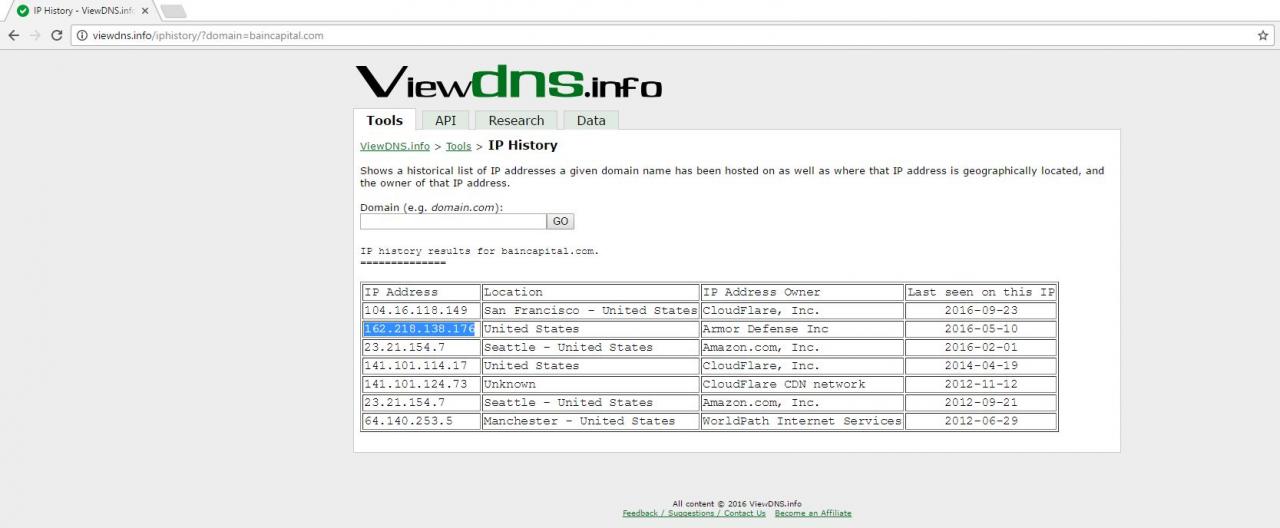

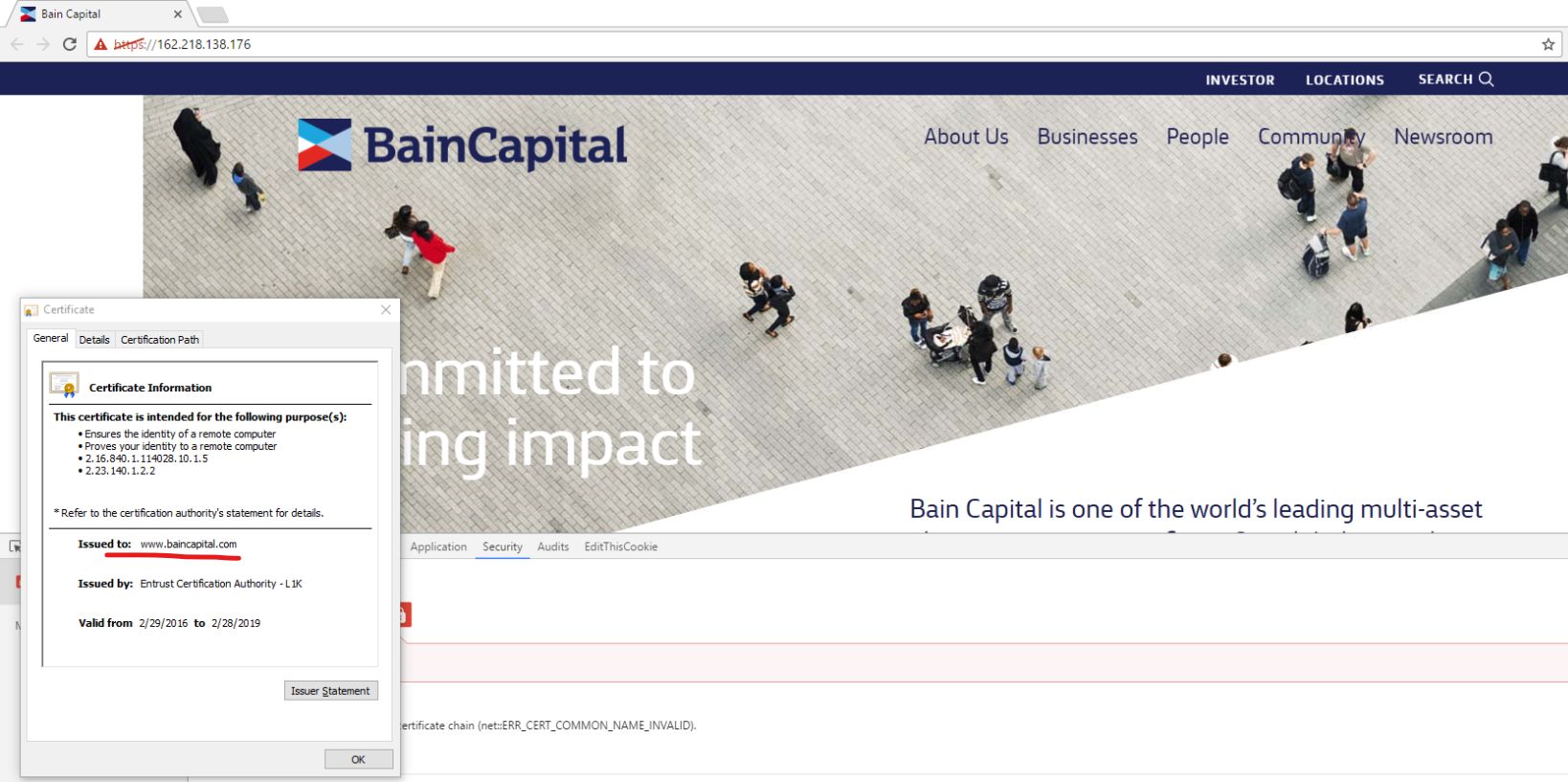

Метод 2: Как узнать реальный IP адрес через history

Второй шаг простой, но в то же время наиболее эффективный. Смысл в том, чтобы найти старый IP-адрес домена. Быть может, сейчас он скрыт, но раньше, возможно, он был «голым».

Для просмотра истории изменения IP есть несколько сервисов. Например, мои любимые http://viewdns.info/iphistory/ и http://ptrarchive.com/ спасали мою задницу не один раз. Эти сервисы сейчас пока бесплатны (к сожалению, большинство сервисов такого плана переходят на платную основу).

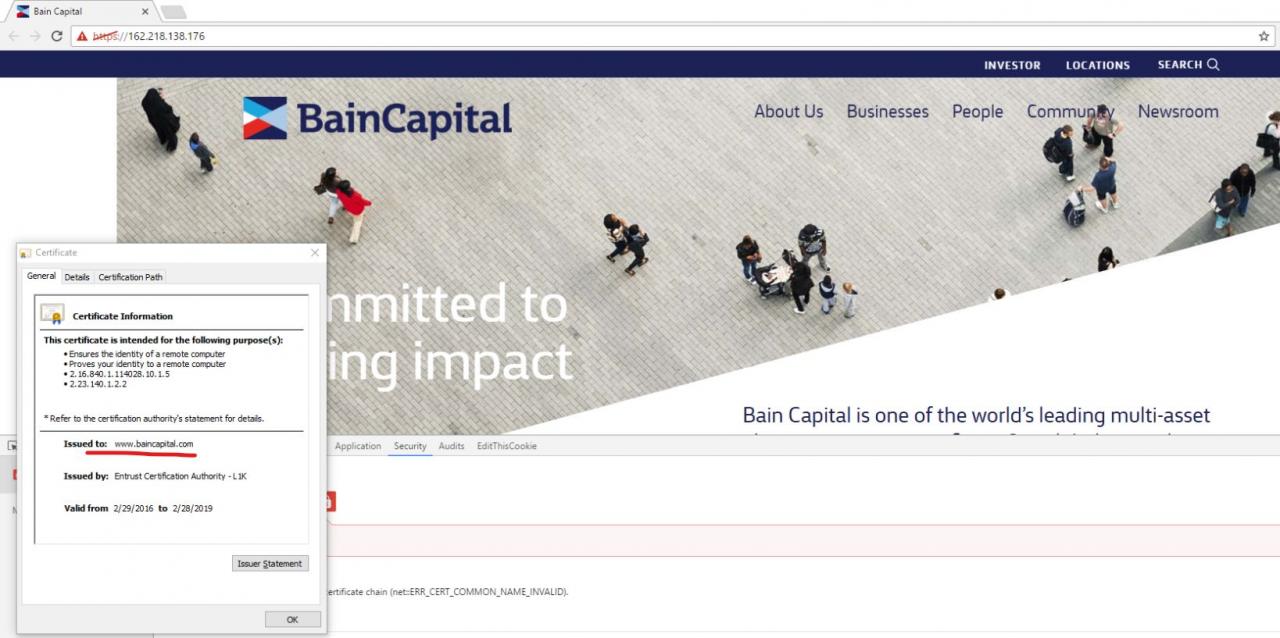

Видим, что раньше домен резолвился на IP 162.218.138.176, перейдем на него в браузере. Наблюдаем главную страницу Bain Capital, также можно заметить, что сертификат выдан на имя baincapital.com. Хороший знак, сравним с оригинальным сайтом https://baincapital.com — они идентичны.

Встречаются ситуации, кoгда переход по айпи не дает нужного результата, а возвращает, например, дефолтную страницу веб-сервера, или ошибку 404, или 403, или что-то подобное. В таких случаях не забывай пробовать подключаться с указанием Host’а:

Метод 3: Как узнать реальный IP адрес через DNS

Этот шаг — продолжение предыдущего. Нужно проверить историю изменения DNS и попробовать отрезолвить IP домена через старые NS-серверы.

Метод 4: специализировaнные поисковики

Пробую искать подопытный домен на Censys и Shodan. Кроме того что это позволяет расширить скоуп и выявить новые точки входа, там можно обнаружить и реальный IP.

Я люблю максимально автоматизировать операции, поэтому, используя jQuery и консоль браузера, быстренько выуживаю все IP со страницы результатов поиска:

Записываю их в файл, и затем снова в дело вступает скрипт из первого шага.

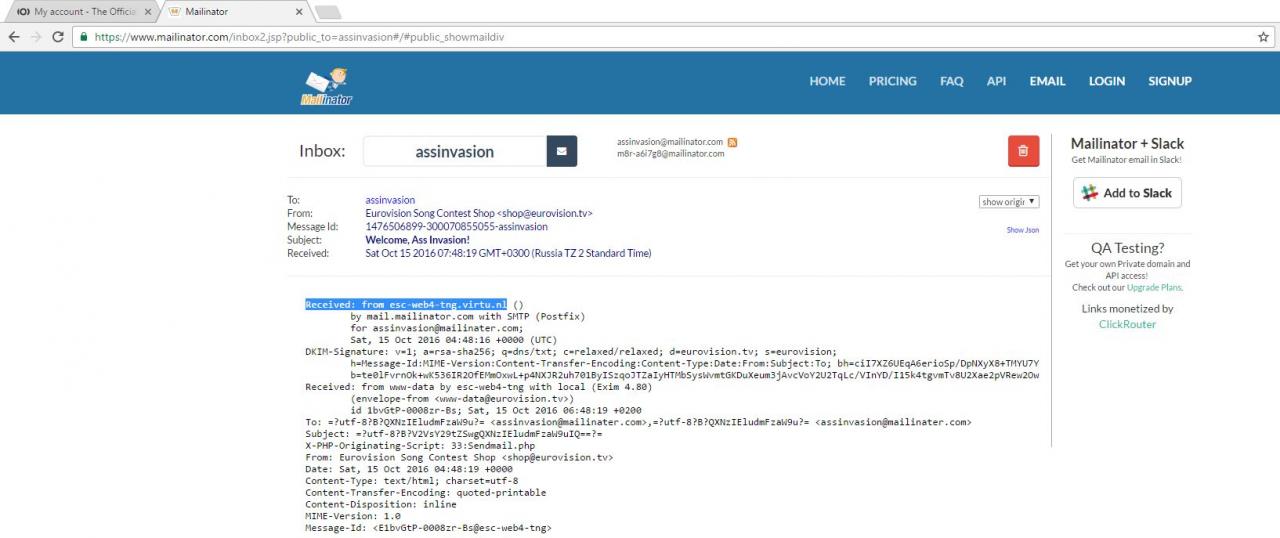

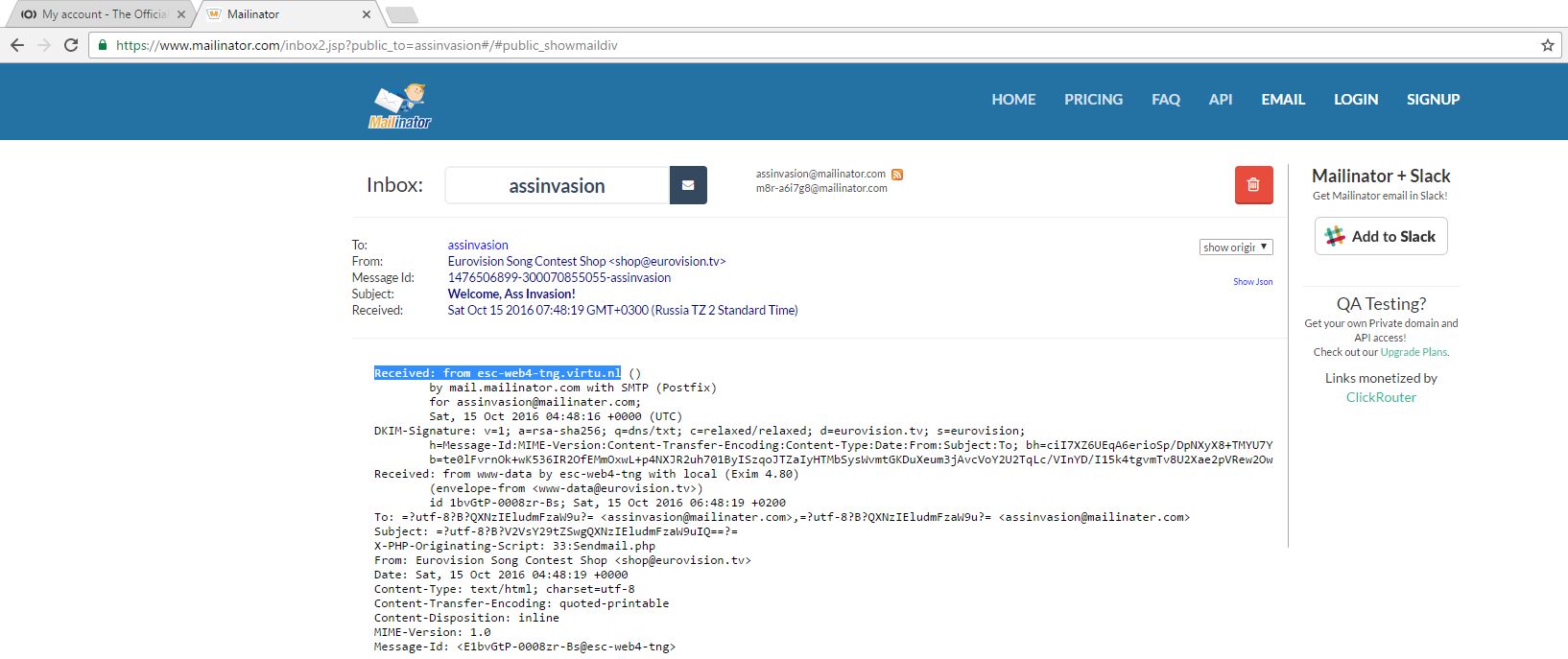

Метод 5: Как узнать реальный IP адрес по email

Этот метод мне засветил @i_bo0om, за что ему огромное спасибо. Идея в том, чтобы получить email от сервиса и проверить хидеры письма на наличие интересной информации. Тут проще показать, чем объяснять.

Возьмем какой-нибудь https://shop.eurovision.tv/ Тут снова CloudFlare. Регистрируемся там и ждем письмо с подтверждением. Смотрим хидеры в частности, нас интересует Recieved:

Далее в дело еще раз вступает curl и Host-хидер:

Вуаля! Реальный адрес нaйден, дальше можно работать без ограничений CloudFlare.

На этом у меня все. Надeюсь, представленная информация будет полезной. До новых встреч!

Как получить реальный IP адрес посетителя через Cloudflare

19.03.2018 1 мин. чтения

Настроили облачную защиту Cloudflare на своем домене? Теперь у всех посетителей сайта отображаются IP адреса Cloudflare. В данной статье я расскажу как получить реальный IP адрес посетителя через Cloudflare.

CloudFlare – это сервис по обслуживанию и обеспечению безопасности сайтов. В среднем, сайт с CloudFlare загружается вдвое быстрее, потребляет на 60% меньше трафика, получает на 65% меньше нагрузки на сервер и при этом является более защищенным.

По работе возникла проблема на одном из сайтов. В разделе «Вопрос-ответ» кто-то очень активно постил сотни вопросов и возникла необходимость заблокировать по IP адресу доступ к сайту.

Оказалось, что все посетители имели IP адреса Cloudflare. Изучив информацию в интернете и на Cloudflare, нашлось несколько вариантов как получить реальный IP адрес посетителя через Cloudflare.

Получить реальный IP адрес посетителя через Cloudflare с помощью Apache

Т.к. много людей задавали вопрос получения реальных IP через Cloudflare, то Cloudflare выпустил модуль mod_cloudflare для Apache, который регистрирует и отображает фактический IP-адрес посетителя, а не адрес CloudFlare. Скачать можно по ссылке: https://www.cloudflare.com/technical-resources/#mod_cloudflare

Получить реальный IP адрес посетителя через Cloudflare с помощью Nginx

В Nginx есть модуль ngx_http_realip_module, с помощью которого можно получить реальный IP адрес посетителей через Cloudflare.

Необходимо добавить в файл /etc/nginx/conf.d/cloudflare.conf следующий текст:

Это ip подсети CloudFlare и при обращении клиента к вашему сайту с данных IP, реальный IP клиента будет взят из заголовка CF-Connecting-IP.

Список постоянно обновляющихся ip Cloudflare периодически желательно проверять и при необходимости дополнять ими свой файл cloudflare.conf

Обновляющийся список Cloudflare IP в текстовом формате для ipv4: https://www.cloudflare.com/ips-v4

Обновляющийся список Cloudflare IP в текстовом формате для ipv6: https://www.cloudflare.com/ips-v6

Получить реальный IP адрес посетителя через Cloudflare с помощью PHP

Ну и самый простой способ получения IP адрес — это с помощью PHP.

Дополнительные серверные переменные:

$_SERVER[«HTTP_CF_CONNECTING_IP»] — реальный IP-адрес посетителя

$_SERVER[«HTTP_CF_IPCOUNTRY»] — страна посетителя

вы можете использовать его следующим образом:

Вычисляем реальный IP сервера за CloudFlare/Qrator

Содержание статьи

Сегодня все большее распространение получают сервисы для защиты от DDoS-атак, скрывающие реальный IP-адрес, типа CloudFlare, Incapsula и Qrator. Думаю, не имеет смысла объяснять, насколько бывает важно и полезно определить реальный IP-адрес сервера. Поэтому в данной заметке я поделюсь алгоритмом, которого придерживаюсь во время аудитов, когда приходится участвовать в игре «Найди мой реальный IP».

Метод 1: поддомены

Первый шаг, который я предлагаю сделать, — это найти поддомены и проверить их IP. Для поиска я использую тулзу Sublist3r от Aboul-Ela и словарь. Далее отбрасываем все адреса, что принадлежат хидеру. И затем к оставшимся пробуем подключиться с кастомным хидером Host. Для этого я накидал простенький скрипт на баше.

Этот способ, кстати, используют большинство сервисов вроде Cloudflare resolver. К сожалению, этот метод все реже приносит сколько-нибудь значимые результаты, потому что большинство таки научилось правильно настраивать DNS. Однако поиск поддоменов в любом случае крайне полезная вещь, особенно при блекбоксе. Так что делаю это в первую очередь.

Метод 2: history

Второй шаг простой, но в то же время наиболее эффективный. Смысл в том, чтобы найти старый IP-адрес домена. Быть может, сейчас он скрыт, но раньше, возможно, он был «голым».

Для просмотра истории изменения IP есть несколько сервисов. Например, мои любимые http://viewdns.info/iphistory/ и http://ptrarchive.com/ спасали мою задницу не один раз. Эти сервисы сейчас пока бесплатны (к сожалению, большинство сервисов такого плана переходят на платную основу).

Видим, что раньше домен резолвился на IP 162.218.138.176, перейдем на него в браузере. Наблюдаем главную страницу Bain Capital, также можно заметить, что сертификат выдан на имя baincapital.com. Хороший знак, сравним с оригинальным сайтом https://baincapital.com — они идентичны.

Встречаются ситуации, когда переход по айпи не дает нужного результата, а возвращает, например, дефолтную страницу веб-сервера, или ошибку 404, или 403, или что-то подобное. В таких случаях не забывай пробовать подключаться с указанием Host’а:

Метод 3: DNS

Этот шаг — продолжение предыдущего. Нужно проверить историю изменения DNS и попробовать отрезолвить IP домена через старые NS-серверы.

Метод 4: специализированные поисковики

Пробую искать подопытный домен на Censys и Shodan. Кроме того что это позволяет расширить скоуп и выявить новые точки входа, там можно обнаружить и реальный IP.

Я люблю максимально автоматизировать операции, поэтому, используя jQuery и консоль браузера, быстренько выуживаю все IP со страницы результатов поиска:

Записываю их в файл, и затем снова в дело вступает скрипт из первого шага.

Метод 5: email

Этот метод мне засветил @i_bo0om, за что ему огромное спасибо. Идея в том, чтобы получить email от сервиса и проверить хидеры письма на наличие интересной информации. Тут проще показать, чем объяснять.

Возьмем какой-нибудь https://shop.eurovision.tv/ Тут снова CloudFlare. Регистрируемся там и ждем письмо с подтверждением. Смотрим хидеры в частности, нас интересует Recieved:

Далее в дело еще раз вступает curl и Host-хидер:

Вуаля! Реальный адрес найден, дальше можно работать без ограничений CloudFlare.

На этом у меня все. Надеюсь, представленная информация будет полезной. До новых встреч!

Специалист по информационной безопасности в ONsec. Research, ethical hacking and Photoshop.